「サイトが変なサイトに飛ばされる」「Googleに危険なサイトと表示される」——そんな症状が出たら、ワードプレスのマルウェア感染を疑う必要があります。

マルウェアの駆除は、正しい手順で進めなければ再感染を繰り返すことになります。

ITエンジニアとして20年以上、WordPressの復旧・セキュリティ対策に携わってきました。その経験をもとに、感染確認から完全駆除・再発防止までを一記事で解説します。

手順通りに進めれば、WordPressの専門知識がなくても対処できます。ただし、途中で「難しい」と感じた場合はプロへの依頼も視野に入れてください。

目次

ワードプレス マルウェア感染を確認する3つの方法

駆除を始める前に、まず「本当に感染しているか」を確認します。思い込みで作業を進めると、必要なファイルを誤って削除するリスクがあります。

方法①:Googleの無料スキャンツールで確認する

まずGoogleの「セーフブラウジング」でサイトを診断します。以下のURLの末尾にあなたのサイトURLを入力してアクセスしてください。

https://transparencyreport.google.com/safe-browsing/search?url=あなたのサイトURL「危険なコンテンツは見つかりませんでした」と表示されれば現時点でGoogleのブラックリストには登録されていません。

「このサイトは有害なコンテンツを含んでいます」と表示された場合は感染が確定です。

方法②:Wordfenceプラグインでスキャンする

WordPress管理画面にアクセスできる場合は、無料の「Wordfence Security」プラグインでスキャンするのが最も確実です。

インストール手順:

- WordPress管理画面 →「プラグイン」→「新規追加」をクリック

- 検索欄に「Wordfence」と入力

- 「Wordfence Security」の「今すぐインストール」→「有効化」をクリック

- 左メニューに「Wordfence」が追加されたら「Scan」をクリック

- 「START NEW SCAN」ボタンを押してスキャン開始

スキャンが完了すると、感染が疑われるファイルが一覧表示されます。赤や黄色のアラートが出ているファイルが感染箇所の候補です。

方法③:.htaccessファイルを直接確認する

リダイレクト系のマルウェアは .htaccess ファイルに不正なコードを仕込むケースが非常に多いです。FTPソフトでサーバーに接続し、WordPressのルートディレクトリにある .htaccess を開いて確認します。

正常な .htaccess の内容は以下の通りです。これ以外のコードが追加されていたら感染の可能性があります。

# BEGIN WordPress

RewriteEngine On

RewriteBase /

RewriteRule ^index\.php$ - [L]

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . /index.php [L]

# END WordPress以下のような見慣れないコードが追加されていたらマルウェアの可能性が高いです。

RewriteRuleで見知らぬドメインへリダイレクトしているコードbase64_decodeやeval(を含む難読化されたPHPコード- ファイルの先頭や末尾に突然追加された意味不明な文字列

ワードプレス マルウェア駆除の完全手順5ステップ

感染が確認できたら、以下の5ステップで駆除を進めます。必ず順番通りに実行してください。

Step1:サイトを一時停止してバックアップを取得する

作業前にまずサイトへのアクセスを止め、現状のバックアップを取得します。感染状態のバックアップでも、後から「どのファイルが改ざんされたか」を比較するために必要です。

ホスティング会社の管理パネルから「メンテナンスモード」や「サイト一時停止」を設定するか、FTPで以下の内容の maintenance.php をルートに設置します。

<?php

header('HTTP/1.1 503 Service Unavailable');

header('Retry-After: 3600');

?>

<!DOCTYPE html>

<html><body>

<h1>メンテナンス中です</h1>

<p>現在メンテナンス中のため一時的にご利用いただけません。</p>

</body></html>Step2:Wordfenceで感染ファイルを特定・修復する

Wordfenceのスキャン結果画面で、各ファイルの対処方法を選択します。

- スキャン結果の一覧から「REPAIR」ボタンが表示されているファイルは「Repair」をクリック(WordPressコアファイルの場合、公式の正常ファイルで自動上書き)

- 「DELETE」ボタンのみ表示されているファイルは、中身を確認してから削除

- テーマ・プラグインのファイルが感染している場合は、そのプラグイン・テーマを削除して再インストール

Wordfenceが「不審」と判定したファイルがすべてマルウェアとは限りません。カスタマイズしたテーマファイルなどは誤検知されることがあります。削除前に必ずファイルの中身を確認してください。

Step3:WordPressコアファイルをクリーンなものに上書きする

Wordfenceの修復だけでは取り除けないケースもあります。

より確実な方法として、WordPressの公式サイトから同じバージョンのファイルをダウンロードして上書きします。

- 現在のWordPressバージョンを管理画面「ダッシュボード」→「更新」で確認

- WordPress公式リリースページから同バージョンのZIPをダウンロード

- ZIPを解凍し、

wp-adminとwp-includesフォルダをFTPでサーバーに上書きアップロード wp-config.phpとwp-contentフォルダは上書きしない(サイトデータが消えます)

Step4:.htaccessとwp-config.phpを確認・修正する

.htaccess と wp-config.php はマルウェアが特に好んで改ざんするファイルです。FTPで開いて不正なコードが追加されていないか確認します。

.htaccess に不正コードが見つかった場合は、前述の正常な内容に書き直してください。修正後はFTPでアップロードして上書き保存します。

wp-config.php は以下のような不審なコードが追加されていないか確認します。

// 以下のようなeval・base64・gzinflateを含むコードは削除する

@eval(base64_decode('...(長い文字列)...'));

$_upl = Array(...);Step5:全パスワードを変更してGoogleへ再審査申請する

感染ファイルの駆除が完了したら、パスワードの変更とGoogleへの申請を行います。

- WordPressの全管理者・ユーザーアカウント

- データベース(wp-config.phpのDB_PASSWORDも忘れずに更新)

- FTP・SFTPアカウント

- ホスティング管理パネル

- ドメイン管理会社

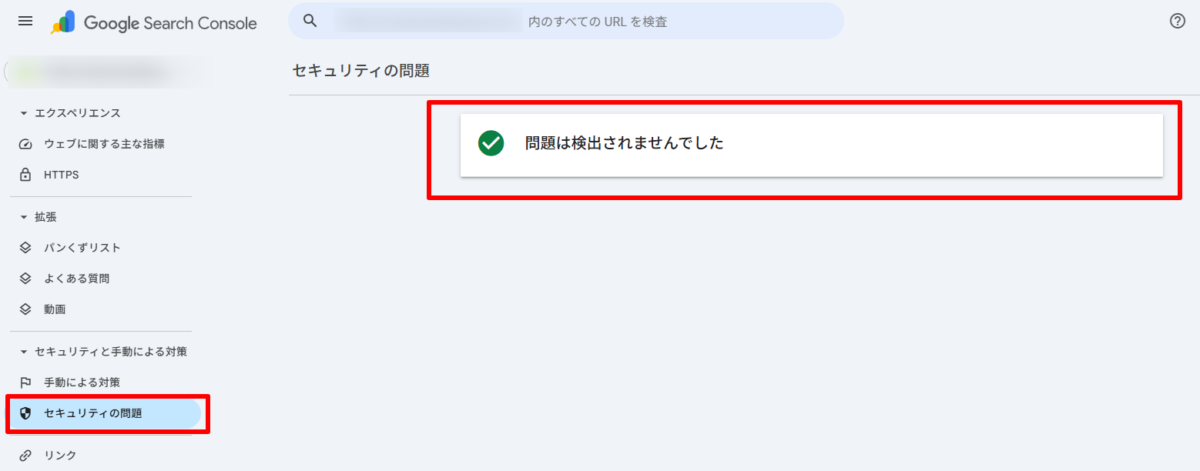

Googleサーチコンソールにブラックリスト登録の警告が出ている場合は、駆除後に再審査リクエストを送ります。

- Googleサーチコンソールにログイン

- 左メニュー「セキュリティの問題」を開く

- 「これらの問題を修正しました」にチェックを入れて送信

ワードプレス マルウェア駆除後の再発防止に必須の3つの設定

駆除が完了しても、セキュリティ対策を施さなければ再感染します。以下の3つは必ず設定してください。

①ログインURLを変更して不正アクセスを防ぐ

WordPressのデフォルトのログインURLは /wp-login.php または /wp-admin/ です。この固定URLを知っているボットが24時間365日、自動でログイン試行(ブルートフォース攻撃)を行っています。

よこやまさん独自の「クイックレスキュー365」プラグインを使うと、ログインURL変更をはじめ複数のセキュリティ設定をまとめて簡単に設定できます。

- クイックレスキュー365をダウンロード・インストールする(ログインURL変更・ブルートフォース対策・海外IPブロックなど複数のセキュリティ機能を一括設定可能)

ログインURLを変更した後に忘れると、自分もログインできなくなります。変更したURLは必ずパスワード管理ツールなどに保存してください。

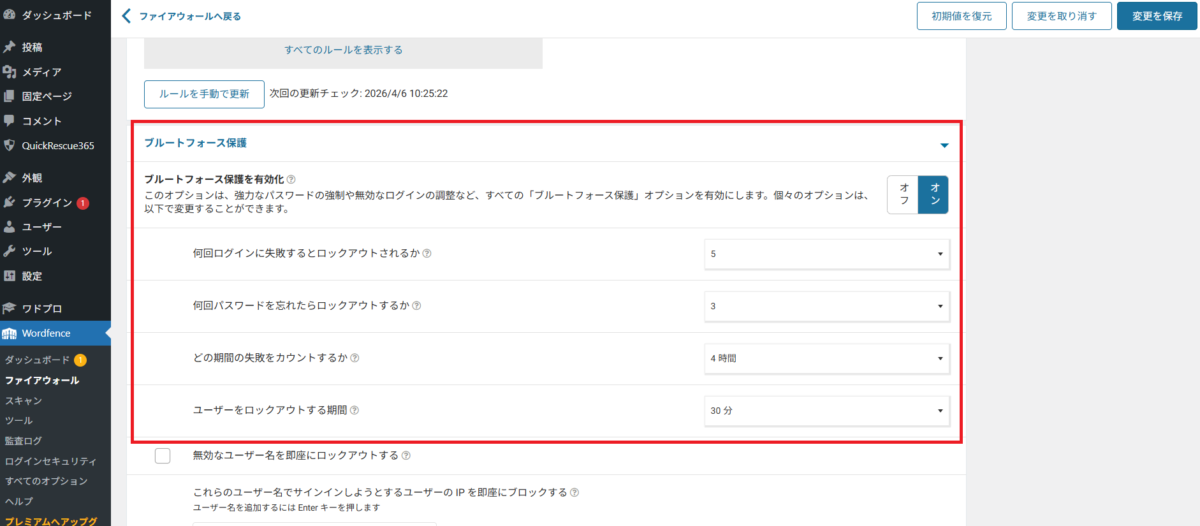

②ログイン試行回数を制限してブルートフォース攻撃を防ぐ

同じIPからの連続ログイン失敗を自動ブロックする設定を入れます。Wordfenceには標準でこの機能が含まれています。

- Wordfence →「Firewall」→「Brute Force Protection」を開く

- 「Enable brute force protection」がONになっていることを確認

- 「Lock out after how many login failures」を5回に設定(デフォルトは20回)

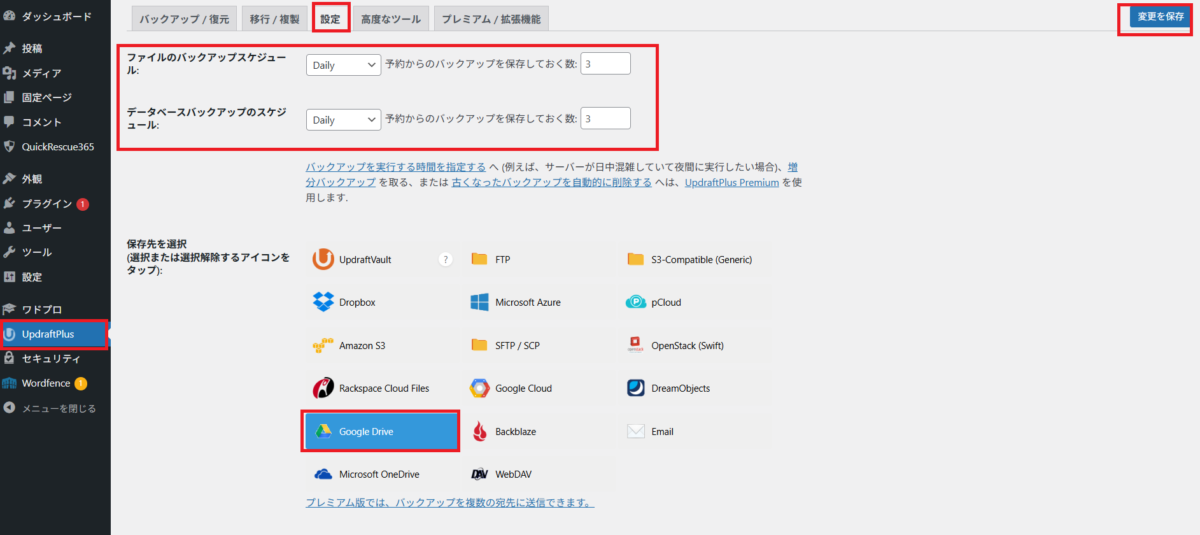

③定期バックアップを自動化する

万が一再感染した場合でも、バックアップがあれば数分で正常な状態に戻せます。「UpdraftPlus」を使えば無料でGoogle DriveやDropboxへの自動バックアップを設定できます。

- 「UpdraftPlus」をインストール・有効化

- 「設定」→「UpdraftPlus バックアップ」を開く

- 「ファイルのバックアップスケジュール」と「データベースのバックアップスケジュール」を「毎日」に設定

- 「リモートストレージ」でGoogle DriveまたはDropboxを選択して連携

- 「変更を保存」をクリック

ワードプレス マルウェア駆除を自分でできない場合の判断基準

この記事の手順を試しても解決しない場合や、以下に当てはまる場合はプロへの依頼を検討してください。

- 管理画面にまったくアクセスできない

- 駆除しても数日以内に再感染する

- ECサイトなど顧客の決済情報を扱っている

- FTPの操作やファイル編集に不慣れ

- Googleのブラックリストが解除されない

感染の程度によりますが、軽度の感染であれば1〜2時間で対処できます。コアファイルへの広範な感染やデータベースへの侵入がある場合は数時間〜半日かかることもあります。

スキャンと基本的な修復機能は無料版で十分です。ただし、無料版のシグネチャ(マルウェア定義ファイル)は30日遅れで更新されます。最新の脅威にリアルタイムで対応したい場合は有料版(Wordfence Premium)の導入を検討してください。

Googleへの再審査が通りブラックリストが解除されれば、通常は数週間〜1ヶ月程度でSEO評価は回復傾向に向かいます。ただし感染期間が長い場合はリンクの質が落ちていることもあるため、完全な回復には時間がかかることがあります。

WordPressのコアファイルだけを再インストールしても、wp-contentフォルダやデータベースに残ったマルウェアは消えません。すべてのファイルとデータベースを含めてクリーンアップする必要があります。

ワードプレス マルウェア駆除 完全手順まとめ

ワードプレスのマルウェア感染確認から完全駆除・再発防止までの手順を解説しました。最後に要点をまとめます。

- サイトを一時停止してバックアップ取得

- Wordfenceで感染ファイルを特定・修復

- WordPressコアファイルをクリーンなものに上書き

- .htaccessとwp-config.phpの不正コードを除去

- 全パスワード変更 → Googleへ再審査申請

手順通りに進めれば自力での駆除も可能ですが、再感染を繰り返している・管理画面に入れないなど深刻な状態ではプロへの依頼が確実です。感染期間が長くなるほど被害は拡大するので、早急な対処をおすすめします。

ワードプレスのマルウェア駆除が自分で直せない時は

ワードプレスのWordPressエラートラブル解決をしたいなら

クイックレスキューが解決します。

・WordPressが真っ白画面

・WordPressがログインできない

・ホームページのマルウェアや乗っ取り

・サイトの表示くずれ

・エラーが表示されている

これらでお悩みなら最短30分ですぐに解決します!

いまなら期間限定で

・万一改善されない場合は全額返金保証で安心!

・30日間動作保証で安心!

・初期費・調査料 0円で安心!