「ホームページが急に変な表示になった」「知らない広告が出ている」「Googleに危険なサイトと警告された」――このような状況はホームページが乗っ取られたサインです。

乗っ取りは放置するほど被害が広がります。SEOペナルティ、個人情報漏洩、サービス停止と、取り返しのつかない損害につながる前に、正しい手順で対処することが最重要です。

ITエンジニアとして20年以上、WordPressの復旧・セキュリティ対策に携わってきたよこやま良平がホームページ乗っ取りの確認から完全復旧・再発防止までを一記事で解説します。

この記事では、乗っ取りの症状確認から即時対処・完全復旧・再発防止まで、

初心者でも迷わず動ける手順をすべて解説します。

目次

ホームページが乗っ取られた時に現れる5つの症状

ホームページ乗っ取りの多くは、サイト管理者が気づかないうちに進行します。まず自分のサイトがこれらの症状に当てはまっていないか確認してください。

- 知らない広告や怪しいリンクがサイトに表示されている

- クリックすると別の怪しいサイトへ飛ばされる(リダイレクトハッキング)

- Googleに「このサイトは危険です」と赤い警告画面が表示される

- 管理画面にログインできなくなった・パスワードが変更されている

- サイトのコンテンツが書き換えられたり、見知らぬページが増えている

症状①:知らない広告・リンクの挿入

攻撃者がサイトファイルやデータベースに不正なコードを埋め込み、サイト訪問者に広告収益を誘導したり、フィッシングサイトへ誘導するケースです。

自分のパソコンでは表示されないのに、スマートフォンや別のブラウザで見ると広告が出る場合は、ほぼ確実に乗っ取られています。管理者のIPアドレスだけ正常に見せる「隠蔽型マルウェア」が使われていることが多いためです。

症状②:リダイレクトハッキング

ユーザーがサイトにアクセスすると、自動的に別の怪しいサイトへ飛ばされる手口です。アダルトサイト・詐欺サイト・マルウェア配布サイトへ誘導されるケースが多く報告されています。

訪問者からの「あなたのサイトにアクセスしたら変なサイトに飛んだ」という連絡で初めて気づくケースが非常に多いです。定期的に自分でサイトを確認する習慣が重要です。

症状③:Googleの警告画面

Googleのセーフブラウジング機能がマルウェアを検出すると、検索結果や直接アクセス時に赤い警告画面が表示されます。この状態になるとサイトへのアクセスが激減し、ビジネスに深刻なダメージを与えます。

Googleサーチコンソールに「このサイトはハッキングされている可能性があります」という通知が届いている場合も、同じ状態のサインです。すぐに確認してください。

症状④:管理画面ログイン不能

攻撃者が管理者アカウントのパスワードを変更したり、新たな管理者アカウントを追加して元の管理者を締め出す手口です。乗っ取りの中でも特に深刻な状態です。

「パスワードを変えていないのにログインできない」という場合は、第三者にパスワードを変更された可能性が高いです。すぐに次のセクションの対処手順に進んでください。

ホームページ乗っ取りの主な原因3つ

ホームページ乗っ取りは「運が悪かった」ではなく、必ず原因があります。原因を理解することで、適切な対処と再発防止が可能になります。

原因①:脆弱なパスワード・不正ログイン

WordPressの管理画面ログインページは、世界中のボットから毎日数千〜数万回の自動攻撃を受けています。「admin」「password123」のような単純なパスワードは数時間で突破されます。

実際に筆者が確認したアクセスログでは、1つのサイトに対して1日あたり5,000回以上の不正ログイン試行が記録されていたケースがあります。これは決して他人事ではありません。

203.0.113.45 - - [04/Apr/2026:02:11:03 +0900] "POST /wp-login.php HTTP/1.1" 200 3456

203.0.113.45 - - [04/Apr/2026:02:11:04 +0900] "POST /wp-login.php HTTP/1.1" 200 3456

203.0.113.45 - - [04/Apr/2026:02:11:05 +0900] "POST /wp-login.php HTTP/1.1" 200 3456

# 同じIPから1秒間隔で連続アクセス → ブルートフォース攻撃原因②:プラグイン・テーマの脆弱性

古いバージョンのプラグインやテーマには、攻撃者が悪用できるセキュリティホール(脆弱性)が存在することがあります。WordPressサイトへの攻撃の約60%はプラグインの脆弱性を悪用したものというデータがあります。

「更新が面倒だから後回し」が最も危険な行動です。更新通知が来たらすぐに適用することが、乗っ取りを防ぐ最も手軽な対策の一つです。

原因③:マルウェア感染・バックドア設置

一度攻撃者がサイトに侵入すると、次回以降も侵入できるよう「バックドア(裏口)」と呼ばれる不正ファイルを設置することがあります。マルウェアを除去したつもりでも、バックドアが残っていると繰り返し被害が発生します。

信頼できない無料テーマや海外サイトから入手したプラグインには、最初からバックドアが仕込まれているケースもあります。公式リポジトリや信頼できる開発元からのみ入手することが原則です。

ホームページ乗っ取りが発覚したら即座にやるべき対処法

乗っ取りと判断したら、まず「被害の拡大を止める」ことを最優先に動いてください。焦る必要はありませんが、1時間でも早い対応が被害を最小限に抑えます。

- 闇雲にファイルを削除する(証拠が消えて原因特定が困難になる)

- パスワードだけ変えて「直った」と思い込む(バックドアが残ったまま)

- バックアップなしで修正作業を始める(修正ミスで完全に壊れるリスク)

即時対処①:サイトをメンテナンスモードに切り替える

まず訪問者への被害拡大を防ぐため、サイトをアクセス不可の状態にします。レンタルサーバーの管理画面から「メンテナンスモード」を有効にするか、.htaccessで一時的にアクセスを制限してください。

# 自分のIPアドレス以外をすべてブロック

order deny,allow

deny from all

allow from 自分のIPアドレス自分のIPアドレスは「自分のIPアドレス確認」でGoogle検索すれば即座に確認できます。作業が完了したら必ずこの制限を解除することを忘れないようにしましょう。

即時対処②:すべてのパスワードを変更する

WordPress管理者パスワード・FTPパスワード・データベースパスワード・レンタルサーバー管理画面のパスワード、これらすべてを今すぐ変更してください。1つ変えるだけでは不十分です。

- 16文字以上

- 英大文字・英小文字・数字・記号をすべて含む

- 他のサービスと使い回しをしない

- WordPressの「強力なパスワードを生成」機能を使うと簡単

即時対処③:不審なユーザーアカウントを確認・削除する

WordPress管理画面の「ユーザー」一覧を確認し、身に覚えのない管理者アカウントがあれば即座に削除してください。管理画面にアクセスできない場合は、phpMyAdminからデータベースを直接操作する必要があります。

-- WordPressユーザー一覧を確認する

SELECT ID, user_login, user_email, user_registered

FROM wp_users

ORDER BY user_registered DESC;ホームページ乗っ取りから完全復旧させる手順

即時対処が完了したら、次は「完全な復旧」です。中途半端な対処はバックドアの見落としにつながります。以下の手順を順番に実施してください。

STEP1:バックアップを取得する

感染状態であっても、まずバックアップを取得します。「感染したデータをバックアップしても意味がない」と思う方が多いですが、万一の作業ミスに備えた保険として必ず保存しておくべきです。

レンタルサーバーのバックアップ機能、またはFTPでファイルをダウンロード、phpMyAdminでデータベースをエクスポートして保存します。この工程を省略して直接修正作業を始めると、取り返しのつかない事態になることが現場では多数あります。

STEP2:マルウェアスキャンで感染箇所を特定する

Wordfenceなどのマルウェアスキャンプラグインを使って、感染しているファイルを洗い出します。スキャン結果に表示された「Modified」「Unknown files」が感染の疑いがある箇所です。

スキャン結果が「問題なし」でも安心しないこと。高度なマルウェアはスキャンをすり抜けるように作られています。スキャンはあくまで感染箇所の目安として使い、ファイルの目視確認も必ず行ってください。

STEP3:WordPressコアファイルを再インストールする

WordPress本体のコアファイルを公式サイトからダウンロードした新しいものと入れ替えます。wp-content フォルダ以外のすべてのファイルを新しいものに上書きすることで、コアファイルへの感染を除去できます。

1. https://ja.wordpress.org/ から最新のWordPressをダウンロード

2. ZIPを解凍してwp-contentフォルダを削除

3. 残ったファイルをFTPでサーバーにアップロード(上書き)

4. wp-config.phpは上書きしないよう注意STEP4:プラグイン・テーマを再インストールする

wp-content/plugins と wp-content/themes 内のすべてのプラグインとテーマを削除し、公式から新規ダウンロードしたものを再インストールします。長期間使っていない古いプラグインはこの機会に完全削除してください。

重要なのは「使っていないプラグインは必ず削除する」ことです。無効化しているだけでは脆弱性は残ります。不要なプラグインは完全に削除するのが正解です。

STEP5:データベース内の不正コードを確認・削除する

マルウェアはファイルだけでなくデータベースにも潜む場合があります。phpMyAdminで各テーブルを確認し、不審なbase64エンコード文字列がないかチェックします。

-- 投稿内の不審なスクリプトタグを検索する

SELECT ID, post_title, post_content

FROM wp_posts

WHERE post_content LIKE '%eval%'

OR post_content LIKE '%base64_decode%';ホームページ乗っ取りを二度と起こさない再発防止策

復旧が完了したら、同じ被害を繰り返さないための対策を即座に実施してください。乗っ取られたサイトは、対策なしでは再び攻撃のターゲットになるリスクが高いです。

再発防止策①:ログインURLを変更する

WordPressのデフォルトログインURL(/wp-login.php、/wp-admin/)は世界中の攻撃者が知っています。このURLを変更するだけで、自動攻撃の99%以上を無効化できます。

クイックレスキュー365プラグインを使えば、ログインURL変更・不正ログインブロック・XMLRPC遮断など、重要なセキュリティ設定が無料で一括設定できます。

再発防止策②:二段階認証を導入する

パスワードが万一漏洩しても、二段階認証があれば不正ログインを防げます。スマートフォンへのコード送信など、もう一段階の認証を追加することで、ログインセキュリティが飛躍的に向上します。

- セキュリティ状態の可視化:危険かどうかが一目でわかる

- 不正ログインブロック:辞書攻撃を自動で遮断

- ログインURL変更:攻撃者に玄関の場所を教えない

- XMLRPC遮断:遠隔操作による攻撃をシャットアウト

- ユーザー名漏洩防御:ログインIDを外部から特定させない

- ログインエラーメッセージ統一:攻撃者へのヒントをなくす

- IPアドレス拒否:怪しい相手を個別にブロック

- UploadsフォルダPHP動作禁止:画像フォルダからのウイルス実行を防ぐ

再発防止策③:定期バックアップを自動化する

万一再び被害に遭った場合でも、バックアップがあれば最短で復旧できます。UpdraftPlusやBackWPupを使って、最低でも週1回の自動バックアップを設定してください。

バックアップの保存先はサーバー内だけでなく、Google DriveやDropboxなどの外部ストレージに必ず保存することが原則です。サーバーごと侵害された場合でもバックアップが守られます。

再発防止策④:定期的なセキュリティチェックを習慣化する

セキュリティ対策は「一度やれば終わり」ではありません。月1回のセキュリティチェック、プラグイン・テーマ・WordPress本体の更新を定期的に行うことが、長期的な乗っ取り防止につながります。

ホームページ乗っ取り よくある質問

はい、確認できます。まずスマートフォンや別のブラウザ(プライベートモード)でサイトにアクセスし、知らない広告や別サイトへの転送がないか確認してください。

次にGoogleサーチコンソールにログインし、セキュリティの問題や手動による対策に警告が出ていないか確認します。また「site:あなたのドメイン」でGoogle検索し、身に覚えのないページが表示されていないかもチェックしてください。

症状が軽微な場合(不審プラグインの削除・パスワード変更程度)は自力対応も可能ですが、本格的なマルウェア感染やバックドア設置が疑われる場合は専門家への依頼を強くおすすめします。

中途半端な自力対応でバックドアを見落とすと、数週間後に再び被害が発生するケースが非常に多いです。復旧費用と再感染リスクを天秤にかけると、最初から専門家に依頼する方がトータルコストは低くなります。

まずマルウェアを完全に除去した後、Googleサーチコンソールで「セキュリティの問題」を開き「審査をリクエスト」を送信します。Googleの再審査が完了すれば、通常1〜3日程度で警告が解除されます。

なお、マルウェアが完全に除去されていない状態で審査リクエストを送ると、再審査が通らないだけでなく次回の審査が遅くなるペナルティが課される場合があります。必ず完全除去を確認してからリクエストしてください。

2022年4月施行の改正個人情報保護法により、個人データの漏洩が発生した場合、個人情報保護委員会への報告と本人への通知が義務化されています。

具体的には「1,000件以上の個人情報漏洩」または「要配慮個人情報の漏洩」「財産的被害が生じるおそれがある漏洩」「不正目的によるアクセスによる漏洩」が対象です。乗っ取り被害で顧客情報が流出した可能性がある場合は、速やかに法律の専門家にも相談することをおすすめします。

ホームページ乗っ取り 今すぐ動ける完全チェックリスト

この記事で解説した内容を、すぐに実行できるチェックリストとしてまとめます。乗っ取りが疑われる場合は上から順番に実施してください。

- □ サイトをメンテナンスモード・アクセス制限に切り替えた

- □ WordPress・FTP・DB・サーバー管理画面のパスワードをすべて変更した

- □ 不審なユーザーアカウントを確認・削除した

- □ バックアップを取得した(感染状態でも保存)

- □ Wordfenceでマルウェアスキャンを実施した

- □ WordPressコアファイルを再インストールした

- □ すべてのプラグイン・テーマを再インストールした

- □ データベース内の不審なコードを確認・削除した

- □ ログインURLを変更した(クイックレスキュー365で設定可能)

- □ 二段階認証を導入した

- □ 定期バックアップを自動化した(週1回以上・外部ストレージへ保存)

- □ WordPress・プラグイン・テーマの自動更新を設定した

- □ 不要なプラグイン・テーマを完全削除した

- □ Googleサーチコンソールで再審査リクエストを送信した(警告がある場合)

ホームページの乗っ取りは、適切な手順で対処すれば必ず復旧できます。重要なのは「焦らず・順番通りに・確実に」実行することです。

自力での対応に不安がある場合や、繰り返し被害が発生している場合は、専門家への相談を迷わずに選択してください。早期の専門家介入が、最終的な被害を最も小さく抑える方法です。

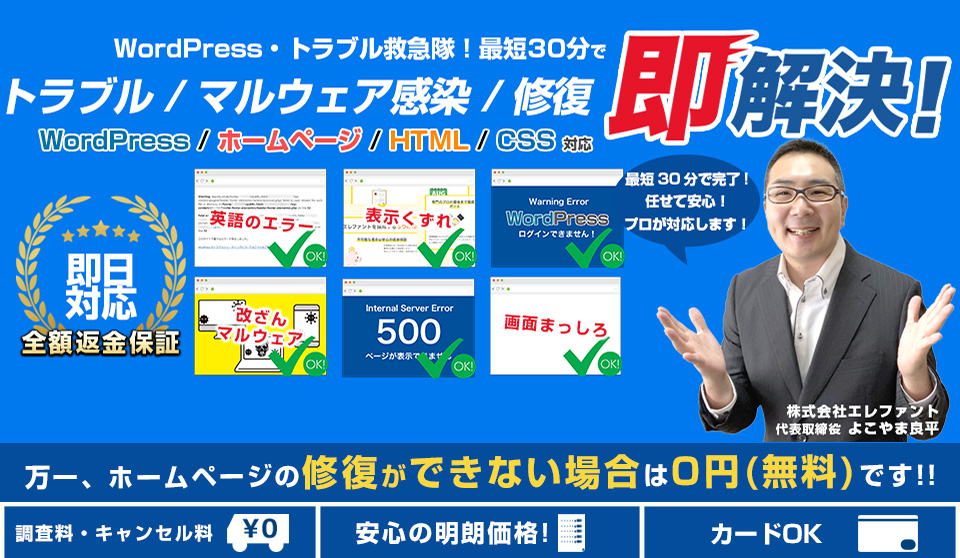

ホームページの乗っ取りが自分で解決できない時は

ホームページの乗っ取り・マルウェア感染・不正アクセスでお困りなら、クイックレスキューが解決します。

・ホームページが乗っ取られた・改ざんされた

・管理画面にログインできなくなった

・変なサイトにリダイレクトされている

・Googleに危険なサイトと表示されている

・自分で復旧しようとしたが直らない

これらでお悩みなら最短30分ですぐに解決します!

・万一改善されない場合は全額返金保証で安心!

・30日間動作保証で安心!

・初期費・調査料 0円で安心!