「サイトを開いたら見知らぬ文字や広告が表示されている」「Googleから警告メールが届いた」──ホームページの改ざんは、気づいた時にはすでに被害が広がっているケースが少なくありません。

20年以上のITエンジニア経験と500件超のWordPress復旧実績をもとに、改ざんの確認方法から原因特定・復旧手順・再発防止策まで、初心者でも迷わず進められるよう具体的に解説します。

改ざんを確認したらまず落ち着いてください。パニックになってサイトを削除したり、誤った操作を行うと、証拠が失われて原因特定が困難になります。この記事の手順通りに進めることが最短復旧への道です。

目次

ホームページ改ざんとは?どんな状態かを把握する

「改ざん」とは、第三者が不正にサイトのコンテンツや設定を書き換えた状態を指します。自分では何もしていないのにサイトの内容が変わっていたら、改ざんの可能性が高いです。

改ざんにはいくつかの種類があり、被害の深刻度も異なります。まずどのタイプの改ざんかを見極めることが重要です。

- 【最重大】バックドア埋め込み:見た目は正常でも裏でサーバーを遠隔操作されている

- 【重大】リダイレクトハック:訪問者を詐欺サイト・アダルトサイトへ強制転送する

- 【重大】SEOスパム:ページ内に大量の不正リンクや隠し文字が挿入される

- 【中程度】コンテンツ書き換え:トップページや記事の文章・画像が改変される

- 【軽微】ファイル追加:wp-contentなどに不審なPHPファイルが設置される

リダイレクトハックやSEOスパムは、サイト管理者本人には症状が出ず、一般の訪問者やGoogleのクローラーだけに見える「ステルス型」の改ざんが多いため、自分では気づきにくいのが特徴です。

ホームページ改ざんの主な原因

改ざんは「なんとなく侵入された」ではありません。必ず特定の侵入経路があります。原因を知ることで、復旧後の再発防止策も的確に立てられます。

WordPressプラグイン・テーマの脆弱性

最も多い原因がプラグインやテーマの未更新です。WordPressの脆弱性情報は公開されているため、未更新サイトはハッカーのターゲットになります。特に公式リポジトリ外から入手した「nulledテーマ」や無料配布の怪しいプラグインは、最初からマルウェアが仕込まれているケースもあります。

- 更新通知が来ているのに放置しているプラグインはないか?

- サポートが終了した古いテーマを使い続けていないか?

- 使っていないプラグインを無効化せずに放置していないか?(無効でも脆弱性は残る)

FTP・管理画面パスワードの漏洩・総当たり攻撃

「password123」「admin」のような推測されやすいパスワードは、ブルートフォース攻撃(総当たり攻撃)で突破されます。また、過去に別のサービスで漏洩したパスワードを使い回している場合も危険です。FTPアカウントが乗っ取られると、サーバー内のすべてのファイルを自由に書き換えられます。

XMLRPCや管理画面URLの放置

WordPressのXMLRPCは遠隔操作用のAPIです。デフォルトで有効になっており、攻撃者はこれを使ってログイン試行を大量に行います。また管理画面のURL(/wp-login.php)も変更していないと、ボットによる自動攻撃にさらされ続けます。

改ざんされていないか確認する4つの方法

「なんかおかしい気がする」という直感は大切です。以下の方法で確認すれば、改ざんの有無を客観的に判断できます。

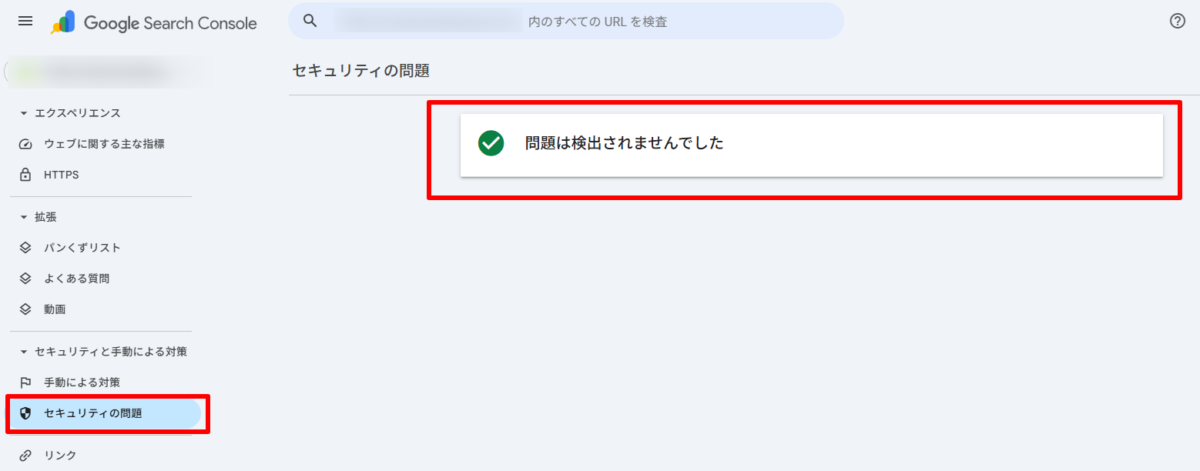

① Googleサーチコンソールで警告を確認する

Googleサーチコンソールの「セキュリティの問題」セクションに改ざん・マルウェアの警告が表示されることがあります。登録していない場合は今すぐ登録してください。

確認方法:サーチコンソール →「セキュリティの問題」→ 警告がなければひとまず安心。あれば詳細を確認してください。

② Googleセーフブラウジングで診断する

Googleが公開している無料ツールでサイトが危険と判定されていないか確認できます。

https://transparencyreport.google.com/safe-browsing/search?url=あなたのサイトURL「このサイトは安全です」と表示されれば問題なし。「危険なサイト」「不審なサイト」と表示されたら、改ざんが確定的です。Googleの検索結果でも警告表示されている可能性があるため、急いで対処が必要です。

③ シークレットモードでサイトを確認する

ブラウザのキャッシュや管理者Cookieを持たない状態で確認するために、シークレットモード(Chromeなら Ctrl+Shift+N)でサイトを開いてください。

リダイレクトハックは「管理者には見せない」タイプが多く、通常のブラウザだと症状が出ないことがあります。シークレットモードで別サイトへ転送されたら、改ざん確定です。

④ サーバーのアクセスログで不審なリクエストを探す

レンタルサーバーの管理画面からアクセスログをダウンロードして、不審なリクエストがないか確認します。以下のようなアクセスが大量にあれば攻撃を受けた痕跡です。

192.0.2.100 - - [22/Mar/2026:03:12:44 +0900] "POST /wp-login.php HTTP/1.1" 200 3456

192.0.2.100 - - [22/Mar/2026:03:12:45 +0900] "POST /wp-login.php HTTP/1.1" 200 3456

192.0.2.100 - - [22/Mar/2026:03:12:46 +0900] "POST /wp-login.php HTTP/1.1" 200 3456

192.0.2.100 - - [22/Mar/2026:03:14:01 +0900] "GET /wp-content/uploads/shell.php HTTP/1.1" 200 1024wp-login.phpへの大量POSTリクエスト(ブルートフォース攻撃)、uploads/内のPHPファイルへのアクセス(バックドア実行)は、改ざん被害の典型的なログパターンです。

改ざんが確認されたら即実行!復旧5ステップ

改ざんが確定したら、次の順番で対処します。焦らず、一つずつ確実に進めてください。

改ざんされた状態でも、現時点のファイルとデータベースをバックアップしておくことで、後からどのファイルが改ざんされたか比較分析できます。削除する前に必ず保存してください。

Step 1:サイトをメンテナンスモードにする

改ざんされたサイトを訪問者に見せ続けると、ブランドイメージの毀損に加え、訪問者への二次被害(マルウェア感染)が発生します。まずメンテナンスページを表示して、外部からのアクセスを止めましょう。

.htaccessにメンテナンス用のリダイレクト設定を追加する方法が簡単です。

# メンテナンス中(自分のIPアドレスだけ除外する)

RewriteEngine On

RewriteCond %{REMOTE_ADDR} !^123\.456\.789\.0$

RewriteCond %{REQUEST_URI} !/maintenance.html$

RewriteRule ^(.*)$ /maintenance.html [R=302,L]上記の `123.456.789.0` の部分を自分のIPアドレスに変更し、`maintenance.html` をサーバーのルートディレクトリに設置すれば完成です。

Step 2:すべてのパスワードを変更する

侵入経路を塞ぐために、以下のパスワードをすべて変更します。一つでも古いパスワードが残っていると再び侵入される恐れがあります。

- WordPressの管理者アカウントのパスワード

- FTP/SFTPアカウントのパスワード

- データベース(MySQL)のパスワード

- レンタルサーバーの管理画面パスワード

- ドメイン管理会社のパスワード

Step 3:不審なファイル・コードを特定して削除する

FTPでサーバーにアクセスし、不審なファイルを探します。特に以下のファイルは要注意です。

# uploads/ フォルダ内のPHPファイル(本来は画像のみのはず)

/wp-content/uploads/2026/01/shell.php

/wp-content/uploads/2026/01/wp-config.php.bak

# テーマフォルダ内の見慣れないファイル

/wp-content/themes/your-theme/404-errors.php

# ルートディレクトリの不審なファイル

/xss.php

/index.php(内容を確認:eval(base64_decode...)があればマルウェア)WordPressのコアファイル(wp-includes、wp-admin)が改ざんされている場合は、公式サイトから同バージョンのWordPressをダウンロードし、ファイルを上書きしてください。

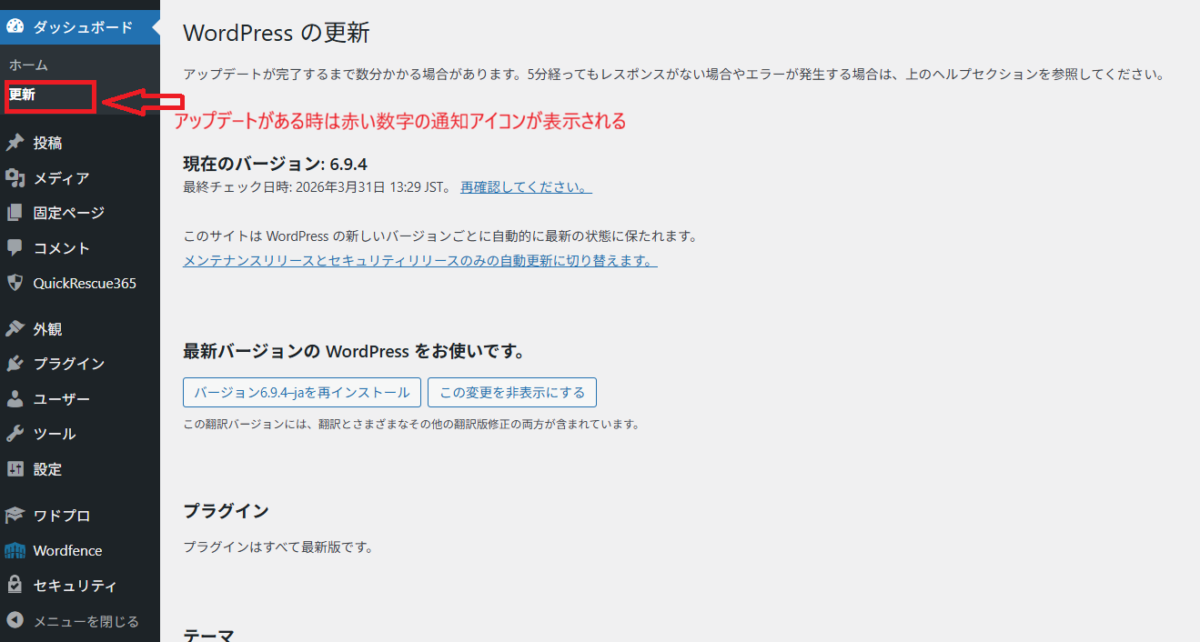

Step 4:WordPress・プラグイン・テーマを最新版に更新する

ファイルの駆除が完了したら、WordPress本体・すべてのプラグイン・テーマを最新バージョンに更新します。使っていないプラグインは削除(無効化ではなく完全削除)してください。

Step 5:Googleサーチコンソールで再審査リクエストを送る

Googleからセキュリティ警告が出ていた場合は、復旧作業後に「再審査リクエスト」を送信します。通常1〜3日で審査結果が届きます。

サーチコンソール →「セキュリティの問題」→「問題を修正しました」→ 再審査リクエストを送信

改ざん後の再発防止策

復旧しただけでは不十分です。同じ侵入経路が残っていれば、数日後に再び改ざんされます。以下の対策を必ず実施してください。

ログインURLを変更して攻撃の的を外す

WordPressのデフォルトログインURL(/wp-login.php)は世界中の攻撃ボットに知られています。URLを変更するだけで、自動攻撃の9割以上を防げます。

「クイックレスキュー365」はインストールするだけでログインURLの変更をはじめとした8つのセキュリティ対策を無料で自動設定してくれます。

- セキュリティ状態の可視化(今、危険かどうかが一目でわかる)

- 不正ログインブロック(辞書攻撃を遮断)

- ログインURL変更(泥棒に玄関の場所を教えない)

- XMLRPC遮断(遠隔操作による攻撃をシャットアウト)

- ユーザー名漏えい防御(ログインIDを外部から特定させない)

- ログインエラーメッセージ統一(ヒントを与えない)

- IPアドレス拒否(怪しい相手を個別にブロック)

- UploadsフォルダPHP動作禁止(画像フォルダからウイルスを実行させない)

定期的なバックアップを自動化する

改ざんされた際にバックアップがあれば、数分で復旧できます。逆にバックアップがなければ、手動でファイルを1つずつ確認する羽目になります。UpdraftPlusなどのプラグインで自動バックアップを設定しておくことを強くおすすめします。

.htaccessでwp-config.phpへのアクセスを制限する

WordPressの根幹ファイルであるwp-config.phpへの外部アクセスを.htaccessで遮断します。

<files wp-config.php>

order allow,deny

deny from all

</files>個人情報の漏洩が疑われる場合や、不正競争防止法・不正アクセス禁止法に関わる被害を受けた場合は、最寄りの警察署またはサイバー犯罪相談窓口への報告を検討してください。また個人情報保護委員会への届出が必要なケースもあります。被害額が大きい場合はサイバーセキュリティ専門の弁護士への相談も有効です。

バックドア(裏口)が残ったままの可能性が高いです。表面的なファイルを削除しても、攻撃者が設置した隠しファイルや改ざんされたWordPressコアファイルが残っていると、自動的に再感染します。根本解決にはサーバー内の全ファイルを精査する必要があります。自力での解決が難しい場合はプロへの依頼をおすすめします。

バックアップからの復元は有効な方法ですが、「いつ感染したか」を正確に特定してから、感染前の日付のバックアップに戻す必要があります。感染後のバックアップに戻しても意味がありません。また復元後も侵入経路(脆弱なプラグイン・パスワード)を塞がなければ再度改ざんされます。

アクセス数が維持されていても、バックドアが設置されていれば情報漏洩・他のサイトへの攻撃の踏み台として悪用されているリスクがあります。またGoogleのクローラーが改ざんを検知すると、数週間後に検索順位が急落したり検索結果から除外されることがあります。症状が見えなくても早期対処が必須です。

ホームページ改ざん 確認・復旧・再発防止まとめ

- Googleセーフブラウジングで自分のサイトを診断した

- Googleサーチコンソールに登録して警告を確認した

- WordPress・プラグイン・テーマを最新版に更新した

- 全アカウント(WP・FTP・サーバー)のパスワードを強力なものに変更した

- クイックレスキュー365をインストールしてログインURLを変更した

- 自動バックアップを設定した

ホームページの改ざんは初動の対応が命です。確認・復旧・再発防止の3ステップを確実に実施し、安全なサイト運営を取り戻してください。自分での対処が難しい場合は、プロへの依頼が最短解決への近道です。

WordPress改ざんが自分で直せない時は

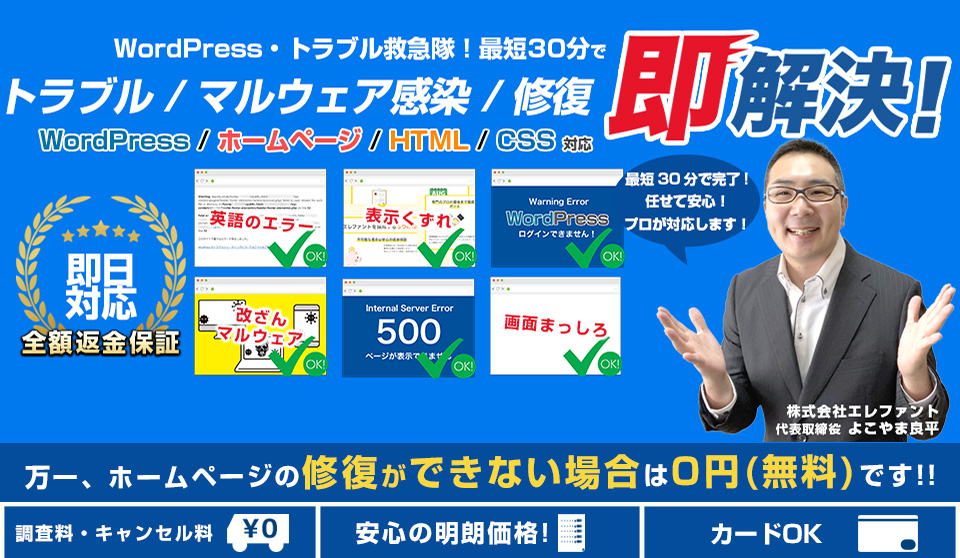

ワードプレスのWordPressエラートラブル解決をしたいなら

クイックレスキューが解決します。

・WordPressが真っ白画面

・WordPressがログインできない

・ホームページのマルウェアや乗っ取り

・サイトの表示くずれ

・エラーが表示されている

これらでお悩みなら最短30分ですぐに解決します!

いまなら期間限定で

・万一改善されない場合は全額返金保証で安心!

・30日間動作保証で安心!

・初期費・調査料 0円で安心!