WordPressがマルウェアに感染した——そう気づいたとき、「どこから手をつければいいのか」がわからず、パニックになる方がほとんどです。

ITエンジニアとして20年以上活動し、WordPressの復旧・セキュリティ対策で500件を超える実績を持っています。その経験から断言できるのは、正しい手順さえ知っていれば、多くのマルウェア感染は自力で復旧できるということです。

この記事では2026年現在も多発しているWordPressへの攻撃手口を踏まえ、感染確認から完全復旧・再発防止まで一冊のマニュアルとしてまとめました。ブックマークして、いざというときの参照用にしてください。

目次

WordPress マルウェア感染 2026年の最新攻撃手口

まず、現在どのような攻撃が多発しているかを把握することが復旧・予防の第一歩です。

攻撃手口①:プラグインの既知脆弱性を自動スキャンして侵入

攻撃者はボットを使い、世界中のWordPressサイトを自動スキャンして脆弱なプラグインを探しています。脆弱性が公表されてから数時間以内に攻撃が始まるケースもあり、アップデートの遅れが致命的になります。

2025〜2026年にかけて特に被害が多かったのは、フォーム系・SEO系・ページビルダー系プラグインの脆弱性を突いた攻撃です。

攻撃手口②:AIを使ったブルートフォース攻撃の高度化

パスワードの総当たり攻撃がAIによって高度化しています。単純な辞書攻撃から、サイト運営者の個人情報を収集してパスワードを推測するターゲット型攻撃まで進化しています。

ログインURLをデフォルトのまま(/wp-login.php)にしているサイトは24時間365日攻撃を受け続けています。ログインURLの変更は最も費用対効果の高いセキュリティ対策です。

攻撃手口③:サプライチェーン攻撃(プラグイン乗っ取り)

正規のプラグインを開発者から買収または乗っ取り、アップデートにマルウェアを仕込んで一斉配布するサプライチェーン攻撃が増加しています。「公式のプラグインだから安全」とは言い切れない時代になっています。

信頼性の高いプラグインだけを厳選し、不要なプラグインは削除しておくことが重要です。

WordPress マルウェア感染の確認方法

「感染しているかもしれない」と思ったら、まず以下の方法で状況を確認します。

Googleセーフブラウジングで外部から診断する

ブラウザから以下のURLにアクセスし、末尾にサイトURLを入力します。Googleがサイトを危険と判定しているかどうかを無料で確認できます。

https://transparencyreport.google.com/safe-browsing/search?url=あなたのサイトURLGoogleサーチコンソールで警告を確認する

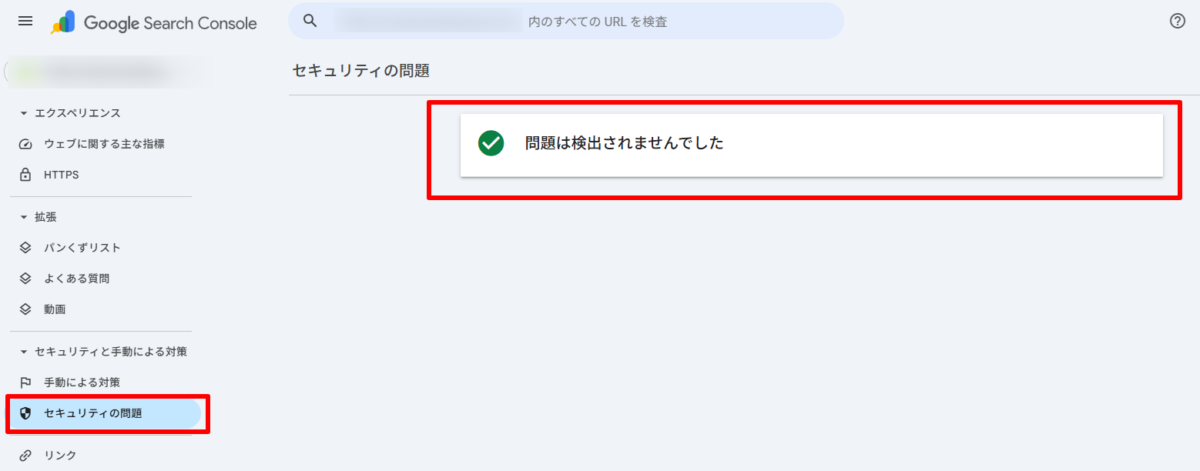

サーチコンソールに登録しているサイトは、Googleがマルウェアを検知すると「セキュリティの問題」として警告が届きます。左メニューの「セキュリティの問題」を定期的にチェックする習慣をつけましょう。

Wordfenceプラグインでスキャンする

管理画面にアクセスできる場合は「Wordfence Security」プラグインでサーバー内のファイルをスキャンします。感染ファイルを一覧で表示してくれるため、感染箇所の特定に非常に有効です。

WordPress マルウェア感染からの完全復旧 7つのステップ

感染が確認できたら以下の7ステップで復旧を進めます。200件超の復旧経験から導き出した、最も確実な順序です。

必ずステップ順に進めてください。特にStep1のバックアップを飛ばして作業すると、誤操作時に復旧不能になるリスクがあります。

Step1:サイトを一時停止・バックアップを取得する

感染状態のままでも必ずバックアップを取得します。FTPでサイト全体をダウンロードし、phpMyAdminまたはホスティング管理パネルからデータベースをエクスポートして保存してください。

Step2:ホスティング会社に連絡してログを取得する

ホスティング会社に感染を報告し、アクセスログの提供を依頼します。ログから侵入経路・侵入日時を特定することで、的確な対処ができます。多くのホスティング会社は感染サイトへのサポートを提供しています。

Step3:WordPressコアファイルをクリーンなものに上書きする

WordPress公式サイトから現在と同じバージョンのZIPをダウンロードし、wp-admin と wp-includes フォルダをFTPで上書きアップロードします。wp-config.php と wp-content は上書きしないよう注意してください。

✅ wp-admin/ → 上書きOK

✅ wp-includes/ → 上書きOK

✅ *.php(ルート直下) → 上書きOK

❌ wp-content/ → 上書きしない(コンテンツが消える)

❌ wp-config.php → 上書きしない(DB設定が消える)Step4:.htaccessを正常な内容に修正する

FTPで .htaccess を開き、不正なリダイレクトコードや難読化されたPHPコードが追加されていないか確認します。不審なコードをすべて削除し、以下の正常な内容のみにしてください。

# BEGIN WordPress

RewriteEngine On

RewriteBase /

RewriteRule ^index\.php$ - [L]

RewriteCond %{REQUEST_FILENAME} !-f

RewriteCond %{REQUEST_FILENAME} !-d

RewriteRule . /index.php [L]

# END WordPressStep5:不審なファイル・バックドアを削除する

Wordfenceのスキャン結果と照合しながら、不審なファイルを削除します。特にアップロードフォルダ(wp-content/uploads/)内のPHPファイルは正規ファイルではないため、すべて削除して問題ありません。

alf.php・moon.php・shell.php・cmd.php- 正規ファイルに似せた名称(例:

wp-logln.php・wp-admln.php) - ランダムな文字列のファイル名(例:

a3f9b2c.php)

Step6:全パスワードを変更する

WordPressの全ユーザーパスワード・データベースパスワード・FTPアカウント・ホスティング管理パネルのパスワードを変更します。データベースパスワードを変更した場合は wp-config.php の DB_PASSWORD も忘れずに更新してください。

/** データベースのパスワード */

define( 'DB_PASSWORD', 'ここを新しいパスワードに変更' );Step7:セキュリティ対策を実施してGoogleへ再審査申請する

復旧完了後、再感染を防ぐためのセキュリティ対策を実施します。クイックレスキュー365を導入すると、ログインURL変更・ブルートフォース攻撃対策・XMLRPC遮断・UploadsフォルダPHP動作禁止など8つの防御を一括で設定できます。

Googleのブラックリストに登録されている場合は、サーチコンソールの「セキュリティの問題」から再審査リクエストを送信します。審査通過まで通常数日〜1週間かかります。

WordPress マルウェア再発防止チェックリスト

復旧後は以下のチェックリストをすべて実施してください。これらが揃ってはじめて「復旧完了」と言えます。

- WordPress本体・プラグイン・テーマをすべて最新バージョンに更新した

- 使っていないプラグイン・テーマを削除した

- ログインURLをデフォルトから変更した

- 管理者ユーザー名が「admin」でないことを確認した

- 全パスワードを12文字以上のランダムな文字列に変更した

- クイックレスキュー365または同等のセキュリティプラグインを導入した

- 定期バックアップを自動化した(UpdraftPlusなど)

- Googleサーチコンソールへの再審査申請を送った(ブラックリスト登録の場合)

自力で対処する場合は無料ですが、時間と専門知識が必要です。プロに依頼する場合は感染の深刻度によって異なりますが、数千円〜数万円が相場です。クイックレスキューでは調査料・初期費0円・全額返金保証付きで対応しています。

Googleのブラックリスト解除後、通常は数週間〜1ヶ月で回復傾向になります。感染期間が短いほど回復も早い傾向があります。早期発見・早期対処がSEO被害を最小限に抑える最善策です。

再感染を繰り返す場合はバックドアが完全に除去できていない可能性が高いです。表面的な駆除だけでなくサーバー全体を精査する必要があります。このような場合はプロへの依頼を強くおすすめします。

法的な責任については状況によりますが、感染を放置してウイルスを拡散させ続けることはサイト運営者として避けるべき事態です。感染に気づいたら速やかにサイトを一時停止し、対処することが重要です。

WordPress マルウェア感染 完全復旧マニュアルまとめ

WordPress マルウェア感染からの完全復旧手順と再発防止策を解説しました。最後にポイントをまとめます。

- サイトを一時停止・バックアップ取得

- ホスティング会社に連絡・ログ取得

- WordPressコアファイルをクリーンなものに上書き

- .htaccessを正常な内容に修正

- 不審ファイル・バックドアを削除

- 全パスワードを変更

- セキュリティ対策を実施・Googleへ再審査申請

自力での復旧に不安を感じる場合や、再感染を繰り返している場合は早めにプロへ相談することをおすすめします。感染期間が長引くほどSEO評価の回復にも時間がかかります。

WordPressのマルウェア感染が自分で直せない時は

ワードプレスのWordPressエラートラブル解決をしたいなら

クイックレスキューが解決します。

・WordPressが真っ白画面

・WordPressがログインできない

・ホームページのマルウェアや乗っ取り

・サイトの表示くずれ

・エラーが表示されている

これらでお悩みなら最短30分ですぐに解決します!

いまなら期間限定で

・万一改善されない場合は全額返金保証で安心!

・30日間動作保証で安心!

・初期費・調査料 0円で安心!