「WordPressにアクセスしたら、まったく関係ないサイトに飛ばされた…」

その現象、リダイレクト型のハッキング被害の可能性が高いです。

改ざんされたコード、埋め込まれたウイルス、プラグインやテーマの脆弱性――

気づかないうちにあなたのサイトが悪用され、訪問者まで危険にさらされているかもしれません。

本記事では、WordPressが勝手に別サイトにリダイレクトされる仕組み、よくある侵入口、そして実践的な対処法・再発防止策を、初心者の方にもわかりやすく解説しています。

「なんかおかしい…」と思ったら、それは“サイトからのSOS”かもしれません。

今すぐ確認し、被害を最小限に抑えましょう。

あなたのWordPressサイトが、ある日突然、見知らぬサイトへ自動でリダイレクトされる…。

そんな被害が今、国内外で急増しています。

原因は、サイト内部に仕込まれた「リダイレクトハッキング」。

放置すればSEO評価の低下、訪問者の信頼喪失、

さらにはGoogleからの警告表示など深刻な影響を及ぼします。

本記事では、

- WordPressでリダイレクト被害が発生する5つの主要な脆弱性

- それぞれに対応する具体的な対策

を初心者にもわかりやすく解説。

サイト管理者が今すぐ確認すべきポイントを、根本原因から順を追ってご紹介します。

目次

リダイレクトハッキングとは何か

リダイレクトハッキングとは、自分のWordPressサイトにアクセスした人が、知らないうちに悪意のある別のサイトへ強制的に飛ばされてしまう攻撃のことです。

多くは、サイト内に仕込まれた不正なコードが原因で、気づかないうちに被害が広がります。

被害の現状とリスク

リダイレクトハッキングは近年急増しており、個人ブログから企業サイトまで被害が広がっています。

放置すると、

- 訪問者の離脱

- Googleの警告表示

- 検索順位の大幅下落

など深刻なリスクがあり、信頼や収益を大きく損なう可能性があります。

リダイレクトハッキングの主な症状と発生例

サイト訪問時に別サイトへ転送される

リダイレクトハッキングでは、サイトにアクセスすると意図せずアダルトサイトや広告ページなどに転送される症状がよく見られます。

特にスマートフォンや特定のブラウザのみで発生することも多く、ユーザーは気づきにくいのが特徴です。

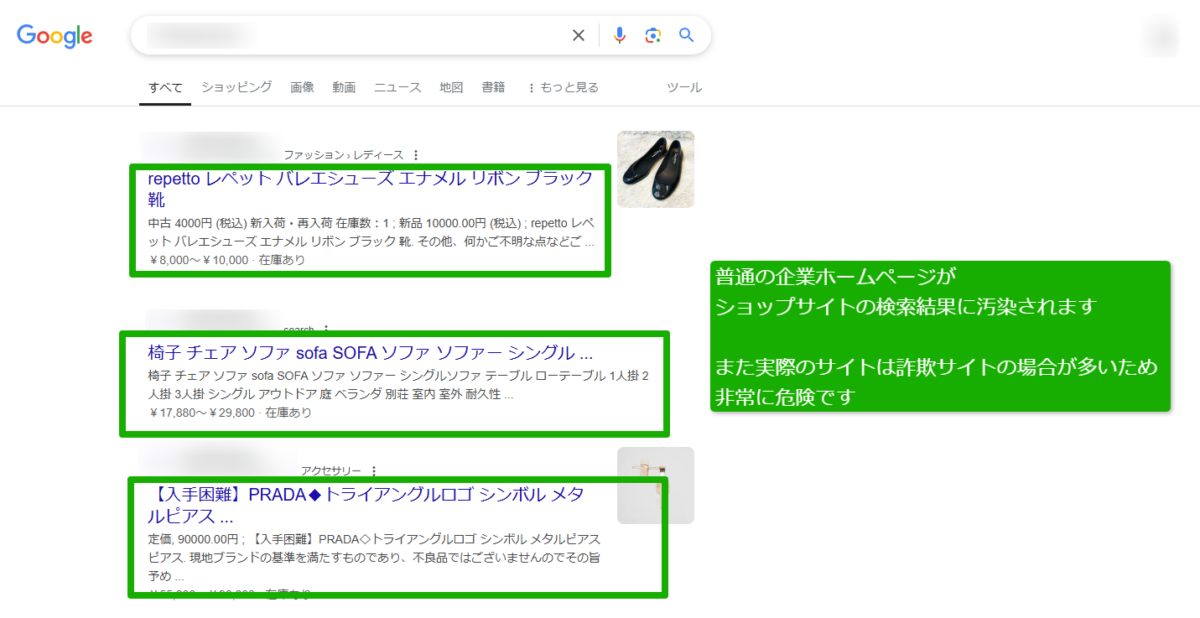

Google検索結果から変なサイトに飛ばされる

Google検索結果から自分のWordPressサイトをクリックすると、全く関係のないアダルトサイトや詐欺広告ページなどに飛ばされる症状があります。

これは検索結果用のページにだけ不正なリダイレクトコードが埋め込まれているケースが多く、サイト管理画面では正常に見えるため発見が遅れがちです。

管理画面や特定ページでの不正リダイレクト

管理画面や特定の固定ページ、投稿ページにアクセスした際に、不正な広告ページや偽のログイン画面などにリダイレクトされる症状があります。

特にログイン画面からリダイレクトされるケースでは、パスワードを盗むフィッシングが目的のことも。

攻撃者は特定の条件でのみ発動するコードを仕込むため、気づきにくく被害が長期間続くことがあります。

リダイレクトハッキングの原因

マルウェア・ウイルス感染

リダイレクトハッキングの大きな原因のひとつが、テーマやプラグイン、サーバー内ファイルへのマルウェア感染です。

悪意あるコードが埋め込まれ、特定の条件下でリダイレクトが実行されます。

特に無料テーマや出所不明のプラグインからの感染が多く、ウイルススキャンをしても見逃されるケースもあります。

定期的なスキャンと信頼できるソースの利用が重要です。

プラグインやテーマの脆弱性

プラグインやテーマの脆弱性は、リダイレクトハッキングの主な侵入口のひとつです。

古いバージョンや開発が止まっているものには、セキュリティホールが存在し、不正アクセスやコードの埋め込みを許す原因になります。

特に利用者の多い人気プラグインほど狙われやすく、常に最新バージョンに更新し、不要なものは削除することが安全管理の基本です。

.htaccessやwp-config.phpの改ざん

.htaccessやwp-config.phpはWordPressの重要ファイルで、改ざんされるとリダイレクトハッキングの温床になります。

攻撃者は不正なリダイレクトコードをこれらのファイルに書き込み、訪問者を別サイトへ強制転送させます。

ファイルの権限設定が甘いと狙われやすく、定期的なチェックや不要な書き込み権限の制限が被害防止に不可欠です。

JavaScriptや外部コードの不正挿入

JavaScriptや外部コードの不正挿入もリダイレクトハッキングの原因です。

攻撃者はテーマやプラグインのファイル、投稿本文やウィジェットに悪意あるスクリプトを埋め込み、不正なサイトへリダイレクトさせます。

特に外部から読み込むコードは内容が見えにくく、気づきにくいため定期的なコードチェックと信頼できるソースの利用が重要です。

サーバー・FTPアカウントの乗っ取り

サーバーやFTPアカウントの乗っ取りはリダイレクトハッキングの深刻な原因です。

攻撃者がFTP情報を盗み、不正にサーバーファイルを書き換え、リダイレクトコードを埋め込みます。

パスワードの使い回しや弱い設定、FTPの平文通信が狙われやすく、強力なパスワード設定やSFTPの利用、定期的なアクセスログ確認が対策として重要です。

WordPress管理者リダイレクトハッキングの知るべき5つの脆弱性

1. アップデート未実施による既知の脆弱性放置

WordPress本体やプラグイン、テーマのアップデートを怠ると、既に公開されている脆弱性が放置され、攻撃者に狙われやすくなります。

特に古いバージョンは既知のセキュリティホールが多数存在し、リダイレクトハッキングや不正アクセスのリスクが大幅に高まるため、常に最新の状態を保つことが重要です。

2. 不正ログイン・弱いパスワード

不正ログインはリダイレクトハッキングの入り口となる重大なリスクです。

特に「admin」などの簡単なユーザー名や、推測されやすい弱いパスワードを使っていると、ブルートフォース攻撃や辞書攻撃で簡単に突破されます。

二段階認証の導入や複雑なパスワード設定、ログイン試行回数の制限など、強固なセキュリティ対策が必要です。

3. サードパーティ製プラグイン・テーマのリスク

サードパーティ製プラグインやテーマは便利ですが、安全性が十分に確認されていないものも多く含まれています。

特に非公式の配布元や更新が止まっているものは、セキュリティホールを含みやすく、攻撃者に悪用されるリスクが高まります。

信頼できる配布元からのみ入手し、不要なプラグインは削除することが重要です。

4. ファイル権限・サーバー設定の不備

ファイル権限やサーバー設定が適切でないと、攻撃者が不正にファイルを書き換えたりアップロードしたりすることが可能になります。

特に、.htaccessやwp-config.phpなど重要ファイルの権限が緩いと、リダイレクトコードの埋め込み被害に直結します。

適切な権限設定とセキュリティ強化、サーバーの安全対策が不可欠です。

5. セキュリティ対策不足(WAF未導入など)

セキュリティ対策が不十分だと、悪意ある攻撃を防げずリダイレクトハッキングの被害に遭いやすくなります。

特にWAF(Web Application Firewall)が未導入の場合、不正アクセスやマルウェアの侵入を防ぐ壁がなく、攻撃者に狙われやすくなります。

多層的な防御体制の構築と定期的な監視が重要です。

WordPressリダイレクトハッキングの脆弱性を突かれた実際の攻撃手法と事例

改ざんコードの例と検出方法

リダイレクトハッキングでよく使われる改ざんコードは、JavaScriptやPHPの不正スクリプトで、訪問者を別サイトへ転送します。

検出には、ファイルの定期的な差分チェックやセキュリティプラグインによるスキャンが有効で、不審なコードを早期発見できます。

不正アクセスの痕跡確認

不正アクセスの痕跡は、サーバーのアクセスログやエラーログに異常なIPアドレスや大量のログイン試行、未知のファイル変更履歴などとして現れます。

特に管理画面への不正ログインやFTP経由のファイル操作の履歴は重要です。

定期的なログチェックや、不審なアクセスを検知する監視ツールの導入で早期発見・対処が可能になります。

リダイレクトハッキングを防ぐための具体的対策

定期アップデートと脆弱性情報のチェック

- WordPress本体、プラグイン、テーマは常に最新バージョンに更新する

- 公式配布元や信頼できるサイトからのみダウンロードする

- 新しい脆弱性情報は専門サイトや公式アナウンスで定期的に確認する

- 不要なプラグインやテーマは速やかに削除する

- 自動更新機能を活用し、更新漏れを防ぐ

強力なパスワード・二段階認証の導入

- 英数字・記号を組み合わせた12文字以上の強力なパスワードを設定する

- 同じパスワードの使い回しを避ける

- パスワード管理ツールを活用し安全に管理する

- WordPressのログインに二段階認証(2FA)を導入する

- 2FAアプリやメール認証など複数の認証方法を検討する

- 不正ログイン対策としてログイン試行回数の制限も設定する

セキュリティプラグイン・WAFの活用

- 信頼性の高いセキュリティプラグイン(例:Wordfence、Sucuri)を導入する

- 不正アクセスや改ざんをリアルタイムで検知・ブロックする機能を活用する

- 定期的なスキャンでマルウェアや不正コードをチェックする

- WAF(Web Application Firewall)を導入し、外部からの攻撃を防ぐ

- サーバーやレンタルサーバーのWAF設定を有効化する

バックアップと監視体制の強化

- 定期的にサイト全体のバックアップを取得し、安全な場所に保管する

- 自動バックアップ機能を導入し、手動ミスを防ぐ

- バックアップからの迅速な復元手順を事前に確認・準備する

- サーバーログやアクセスログの監視を強化し、不審な動きを早期に検知する

- セキュリティ通知やアラート設定を有効化し即時対応できる体制を整える

WordPressをリダイレクトハッキングから防ぐ運用のために管理者ができることのまとめ

安全なWordPress運用のためには、管理者自身が積極的にセキュリティ対策を行うことが不可欠です。

- WordPress本体・プラグイン・テーマを常に最新に保つ

- 強力なパスワード設定と二段階認証の導入

- 不要なプラグインやテーマの削除

- 信頼できるセキュリティプラグインやWAFの導入

- .htaccessやwp-config.phpの適切な権限設定

- 定期的なバックアップと監視体制の構築

これらを継続して実施することで、安全なサイト運営が可能になります。

WordPressリダイレクトハッキング原因が直せない時や

トラブルでWordPress復旧ができないときは

ワードプレスのWordPressエラートラブル解決をしたいなら

クイックレスキューが解決します。

・WordPressが真っ白画面

・WordPressがログインできない

・ホームページのマルウェアや乗っ取り

・サイトの表示くずれ

・エラーが表示されている

これらでお悩みなら最短30分ですぐに解決します!

いまなら期間限定で

・万一改善されない場合は全額返金保証で安心!

・30日間動作保証で安心!

・調査料、キャンセル料 0円で安心!