「サイトが勝手に書き換えられている」「ホスティング会社からアカウント停止の通知が来た」——ホームページへの不正アクセスが発覚したとき、まず何をすべきかわからずパニックになる方がほとんどです。

ITエンジニアとして20年以上、ホームページの不正アクセス対応・復旧の現場に携わってきました。この記事では、不正アクセス発覚直後の初動対応から原因調査・即効対策・再発防止まで、順を追って解説します。

目次

ホームページへの不正アクセスに気づくきっかけ

- サイトの見た目・内容が身に覚えなく書き換えられている

- Googleサーチコンソールに「セキュリティの問題」の警告が出た

- レンタルサーバーからアカウント停止・異常検知の通知が届いた

- ユーザーから「変なサイトに飛ばされる」「ウイルス警告が出る」と報告を受けた

- 管理画面に身に覚えのない管理者アカウントが追加されている

いずれかに当てはまる場合は、すぐに次のセクションの手順で原因を調査してください。放置するほど被害が拡大し、Googleのブラックリスト登録・SEO評価の低下につながります。

ホームページ不正アクセスの原因を調べる方法

表面的な対処(ファイル削除など)だけでは再発します。「どこから侵入されたか」を必ず特定してから対処してください。

WordPressのバージョンとプラグインの脆弱性を確認する

WordPress管理画面「ダッシュボード」→「更新」を開きます。WordPress本体・プラグイン・テーマのいずれかに未適用の更新がある場合、その脆弱性が侵入経路になっている可能性があります。

特に「最終更新から1年以上経過しているプラグイン」や「公式ディレクトリから削除されたプラグイン」は危険です。使っていないプラグインは有効・無効にかかわらず削除してください。

不正なファイルをWordfenceのスキャンで特定する

Wordfenceのスキャン機能を使うと、改ざんされたファイルや不審なファイルを一覧で確認できます。「Wordfence」→「Scan」→「START NEW SCAN」でスキャンを開始してください。

スキャン結果に赤や黄色のアラートが表示されたファイルが感染・改ざんの候補です。WordPressのコアファイルが改ざんされている場合は「Repair」ボタンで公式ファイルに修復できます。

テーマ・プラグインの不正コードを確認する

改ざんの多くはテーマの functions.php やプラグインのPHPファイル先頭・末尾への不正コード追記です。FTPでファイルをダウンロードし、以下のようなコードが含まれていないか確認します。

# 以下のような難読化コードが先頭や末尾に追加されていたら感染のサイン

<?php eval(base64_decode('dW5saW5rKCRfU0VSVkVS...')); ?>

# gzinflateを使った難読化パターン

<?php @eval(gzinflate(base64_decode('encoded_string'))); ?>アクセスログで不正アクセスの侵入経路を特定する

サーバーのアクセスログは不正アクセスの「犯行記録」です。ホスティング会社の管理パネルからダウンロードして確認します。

アクセスログの読み方

Apacheの標準的なアクセスログは以下の形式です。

IPアドレス - - [日時] "メソッド パス プロトコル" ステータスコード バイト数

# 例

192.0.2.100 - - [22/Mar/2026:03:15:22 +0900] "POST /wp-login.php HTTP/1.1" 200 3456不正アクセスのパターンを見分ける

- 同一IPから

/wp-login.phpへ短時間に大量のPOSTリクエスト → ブルートフォース攻撃 - 深夜〜早朝に海外IPから管理ファイルへのアクセス → 自動ボット攻撃

/wp-content/uploads/配下の.phpファイルへのアクセス → バックドア実行の痕跡- URLに

union select/../../../が含まれるリクエスト → SQLインジェクション・パストラバーサル攻撃

# wp-login.phpへのPOSTを一覧表示

grep 'POST /wp-login.php' access_log | awk '{print $1}' | sort | uniq -c | sort -rn | head -20

# uploadsフォルダのPHPアクセスを抽出

grep '/wp-content/uploads/.*\.php' access_logホームページへの不正アクセス即効対策5選

- 全パスワードを即時変更:WordPress管理者・FTP・ホスティング・データベース

- 不審なファイル・コードを削除:Wordfenceスキャンで特定したファイルを修復・削除

- WordPress・プラグイン・テーマを最新版に更新:脆弱性をふさぐ

- 攻撃元IPをブロック:.htaccessまたはクイックレスキュー365のIPアドレス拒否機能で遮断

- Googleへの再審査申請:ブラックリスト登録されている場合はサーチコンソールから申請

.htaccessで攻撃元IPをブロックする

アクセスログで特定した攻撃元IPを .htaccess に追記してブロックします。

# 特定IPをブロック

Order allow,deny

Deny from 192.0.2.100

Deny from 198.51.100.0/24

Allow from allクイックレスキュー365の「IPアドレス拒否」機能を使えば、管理画面から簡単にIPブロックが設定できます。

不正アクセスの再発防止策

- クイックレスキュー365を導入(ログインURL変更・XMLRPC遮断・不正ログインブロックなど8機能を一括設定)

- 定期バックアップを自動化(UpdraftPlusでGoogle Drive等に毎日保存)

- 月1回Wordfenceのスキャンを実施する

- 使っていないプラグイン・テーマは削除する

.htaccessで重要ファイルへのアクセスを制限する

wp-config.phpやuploadsフォルダのPHPファイルへの外部アクセスを.htaccessでブロックしておくと、バックドアを仕掛けられても実行されにくくなります。

# wp-config.phpへの外部アクセスを禁止

<Files wp-config.php>

Order deny,allow

Deny from all

</Files>

# uploadsフォルダのPHPファイル実行を禁止

<Directory "/wp-content/uploads">

<Files *.php>

Order deny,allow

Deny from all

</Files>

</Directory>個人情報の漏洩や業務上の損害が発生した場合は、最寄りの警察のサイバー犯罪相談窓口への届け出を検討してください。個人情報が漏洩した可能性がある場合は個人情報保護委員会への報告義務が生じる場合もあります。

バックアップがある場合は感染前のバックアップへの復元が最も確実です。ない場合はWordPress・プラグイン・テーマの再インストールで対処できるケースもあります。感染が深刻な場合は専門家への相談を推奨します。

危険です。バックドアが残っている場合、攻撃者はいつでも再侵入できます。訪問者へのウイルス拡散やGoogleのブラックリスト登録につながる可能性もあるため、早急な対処が必要です。

ホームページ不正アクセス 原因調査と対策まとめ

- 発覚したらまずパスワード全変更・バックアップ取得・ホスティング会社への連絡

- Wordfenceのスキャンで感染ファイルを特定・修復する

- アクセスログで侵入経路を特定し、同じ経路からの再侵入を防ぐ

- クイックレスキュー365で不正アクセス防止を一括設定して再発を防ぐ

自力での対処が難しい場合や、再感染を繰り返している場合は早めにプロへ相談することをおすすめします。

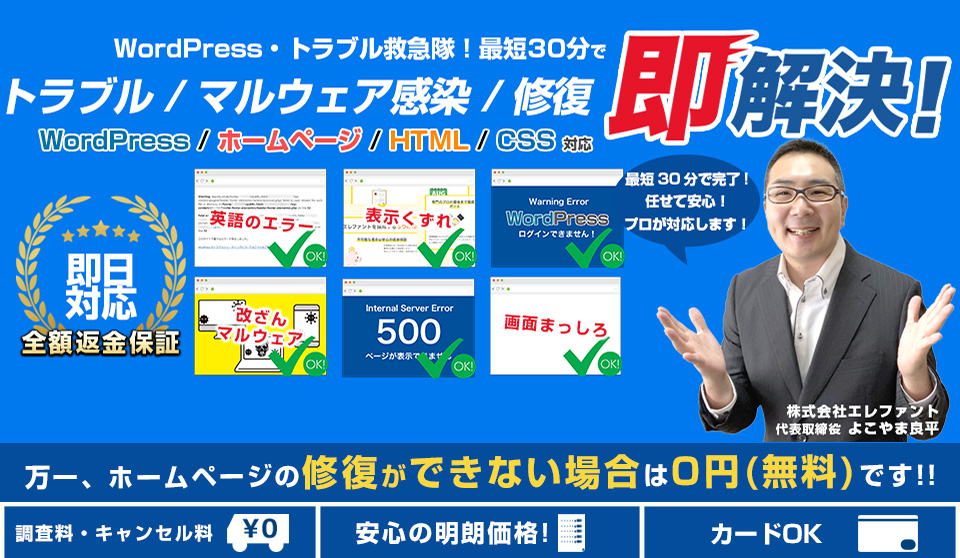

ホームページへの不正アクセスが自分で直せない時は

ワードプレスのWordPressエラートラブル解決をしたいなら

クイックレスキューが解決します。

・WordPressが真っ白画面

・WordPressがログインできない

・ホームページのマルウェアや乗っ取り

・サイトの表示くずれ

・エラーが表示されている

これらでお悩みなら最短30分ですぐに解決します!

いまなら期間限定で

・万一改善されない場合は全額返金保証で安心!

・30日間動作保証で安心!

・初期費・調査料 0円で安心!