「WordPressの管理画面に見知らぬIPからのログイン試行が何千件も残っている」——アクセスログを確認すると、こんな事実に気づいて驚く方は少なくありません。

WordPressはインターネット上のサイトの約60%以上を占めるCMSです。その知名度ゆえに、世界中のボットが24時間365日、自動的にWordPressのログインページを探し、パスワードの総当たり攻撃を仕掛けています。

ITエンジニアとして20年以上、WordPress復旧・セキュリティ対策の現場に携わってきました。

不正ログイン被害の現場で学んだ「本当に効く設定」を、この記事で余すことなく公開します。

目次

WordPress不正ログインはなぜ起きるのか

対策を正しく打つには、まず攻撃がどのように行われているかを理解する必要があります。「自分のサイトは小さいから大丈夫」という認識が最も危険です。

ボットによるブルートフォース攻撃が主な原因

不正ログインの大半は、人間が手動で行うのではなく、ボットによる自動攻撃です。ブルートフォース攻撃(総当たり)と辞書攻撃(よく使われるパスワードのリストを試す)を組み合わせて、1秒間に何百回ものログイン試行を行います。

特にWordPressはデフォルトのログインURL(/wp-login.php)が世界共通のため、ボットが自動的に探し当てられます。URLを変えるだけで攻撃の9割を回避できると言われるほど、ログインURLの変更は効果的な対策です。

筆者が復旧対応したサイトのアクセスログには、1日に数千件〜数万件の/wp-login.phpへのPOSTリクエストが記録されていました。そのほぼすべてが海外のIPアドレスからの自動攻撃でした。

狙われやすいアカウントの特徴

攻撃者はまず「admin」「administrator」「サイトドメイン名」などの推測しやすいユーザー名を試します。WordPressのデフォルトユーザー名である「admin」を使っているサイトは特に狙われやすく、パスワードが弱ければあっさり突破されます。

- ユーザー名が「admin」「administrator」「test」のいずれかになっている

- パスワードが8文字以下、または「password」「12345678」などの単純なもの

- ログインURLがデフォルトの

/wp-login.phpのままになっている - 複数のサービスで同じパスワードを使い回している

XMLRPC経由の攻撃も急増している

WordPressにはXMLRPCという外部からの遠隔操作機能があります。この機能を悪用すると、1回のリクエストで何百ものパスワードを試せるため、通常のブルートフォース攻撃より効率的に攻撃できます。

XMLRPC機能を使っていない場合は、完全に遮断することが推奨されます。クイックレスキュー365ではこのXMLRPC遮断が1クリックで設定できます。

WordPress不正ログインを検知する方法

不正ログインへの対処は「検知」が第一歩です。すでに被害が始まっているかどうかを確認するための3つの方法を解説します。

サーバーのアクセスログで確認する

ホスティング会社の管理パネルからアクセスログをダウンロードし、/wp-login.php へのPOSTリクエストを検索します。

同じIPアドレスから短時間に大量のアクセスがあれば攻撃を受けています。

192.0.2.100 - - [22/Mar/2026:03:15:22 +0900] "POST /wp-login.php HTTP/1.1" 200 3456

192.0.2.100 - - [22/Mar/2026:03:15:23 +0900] "POST /wp-login.php HTTP/1.1" 200 3456

192.0.2.100 - - [22/Mar/2026:03:15:24 +0900] "POST /wp-login.php HTTP/1.1" 200 3456

# 同じIPから1秒間隔で連続アクセス → ブルートフォース攻撃Wordfenceのログイン試行履歴で確認する

Wordfenceプラグインを導入すると、ログイン試行の履歴・ブロックされたIPアドレスをWordPress管理画面から確認できます。「Wordfence」→「Tools」→「Live Traffic」でリアルタイムのアクセス状況も確認可能です。

Googleサーチコンソールでセキュリティ警告を確認する

不正ログインが成功してサイトが改ざんされた場合、Googleサーチコンソールの「セキュリティの問題」に警告が表示されます。定期的に確認する習慣をつけましょう。

サーチコンソールへの登録がまだの場合は今すぐ登録することをおすすめします。感染の早期発見に直結します。

WordPress不正ログインを自動ブロックする設定手順

検知と同時に、自動でブロックする仕組みを整えることが重要です。手動対応には限界があるため、プラグインで自動化するのが鉄則です。

クイックレスキュー365で不正ログインを一括ブロックする

クイックレスキュー365は導入するだけで以下の8つのセキュリティ機能が有効になります。特別な設定知識がなくても、インストール・有効化するだけで不正ログインへの強固な防御が整います。

- ① セキュリティ状態の可視化:今、危険かどうかが一目でわかる

- ② 不正ログインブロック:辞書攻撃を遮断する

- ③ ログインURL変更:泥棒に玄関の場所を教えない最も効果的な対策

- ④ XMLRPC遮断:遠隔操作による攻撃をシャットアウト

- ⑤ ユーザー名漏えい防御:ログインIDを外部から特定させない

- ⑥ ログインエラーメッセージ統一:ヒントを与えてしまう隙をなくす

- ⑦ IPアドレス拒否:怪しい相手を個別に出入り禁止にする

- ⑧ UploadsフォルダPHP動作禁止:画像フォルダからウイルスを実行させない

ログインURL変更で攻撃の9割を遮断する

クイックレスキュー365の③ログインURL変更を設定すると、/wp-login.phpへのアクセス自体をブロックできます。ボットは固定URLを自動スキャンしてくるため、URLが変わるだけで大半の攻撃が届かなくなります。

ログインURLを変更した後に自分がURLを忘れてしまうと、管理画面にアクセスできなくなります。変更したURLは必ずパスワード管理ツールやメモに保存しておいてください。

.htaccessでwp-login.phpへのIPアクセス制限をかける(上級者向け)

自分のIPアドレスが固定の場合は、.htaccess でログインページへのアクセスを自分のIPのみに制限できます。これにより他のすべてのIPからのアクセスを完全ブロックできます。

# wp-login.phpへのIPアクセス制限(自分のIPのみ許可)

<Files wp-login.php>

Order deny,allow

Deny from all

Allow from 203.0.113.1

# ↑ 自分の固定IPアドレスに変更してください

</Files>IPアドレスが固定でない場合はこの方法は使えません。クイックレスキュー365のログインURL変更を使うほうが汎用的です。

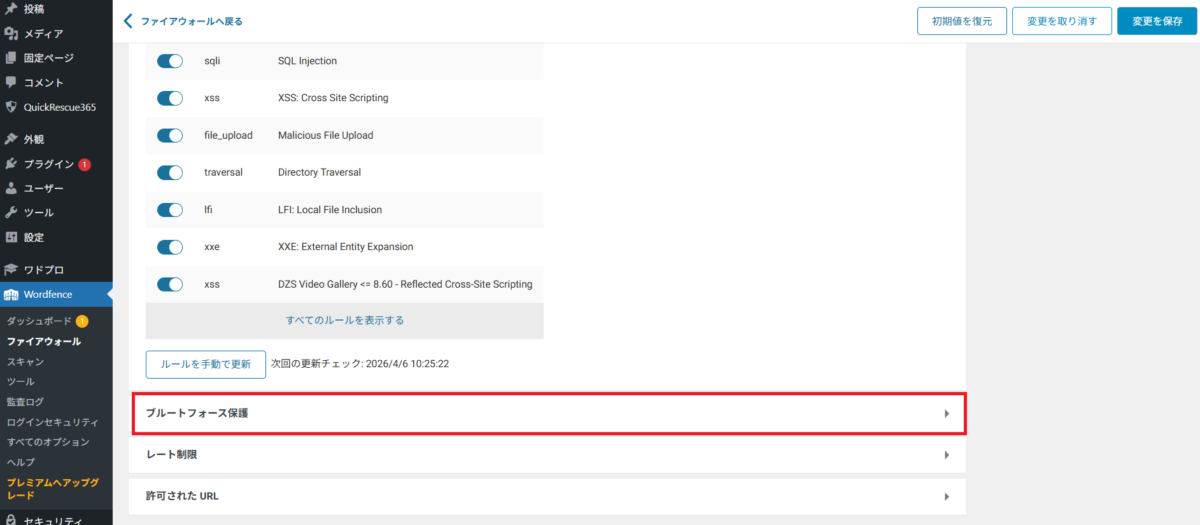

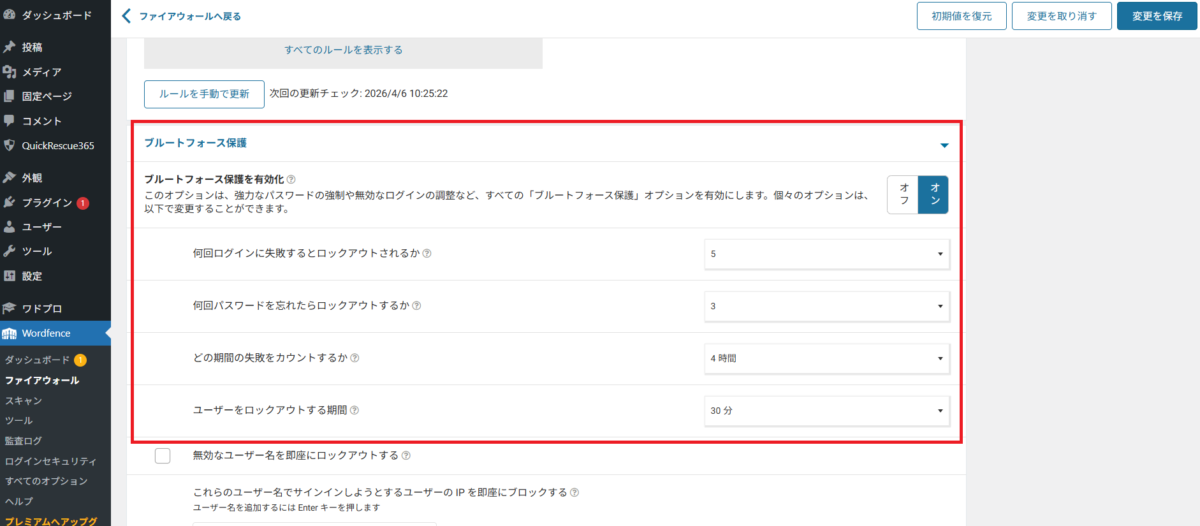

Wordfenceのブルートフォース保護を設定する

Wordfenceには連続ログイン失敗でIPを自動ロックするブルートフォース保護機能があります。デフォルトでは20回失敗でロックですが、より厳しく5回に設定することを推奨します。

- Wordfence →「Firewall」→「Brute Force Protection」を開く

- 「Lock out after how many login failures」を 5 に変更

- 「Lock out after how many forgot password attempts」も 3 に変更

- 「Amount of time a user is locked out」を 30分 に設定

- 「Save Changes」をクリックして保存

プロが実際に使っているWordPressログイン保護の設定

ここでは筆者が実際のWordPress運用で標準的に設定しているセキュリティ設定を公開します。クライアントサイトに導入して効果を確認済みの設定です。

wp-config.phpにセキュリティ設定を追加する

wp-config.php に以下のコードを追加することで、管理画面からのファイル編集機能を無効化できます。万が一不正ログインされてもテーマファイルを直接書き換えられるリスクを大幅に減らせます。

// 管理画面からのファイル編集を禁止

define('DISALLOW_FILE_EDIT', true);

// プラグイン・テーマのインストール・更新も禁止する場合

// define('DISALLOW_FILE_MODS', true);

// SSL強制(管理画面はHTTPS必須)

define('FORCE_SSL_ADMIN', true);管理者ユーザー名を「admin」以外に変更する

WordPressのユーザー名は作成後に管理画面から直接変更できません。以下の手順で新しい管理者アカウントを作成し、旧アカウントを削除します。

- WordPress管理画面 →「ユーザー」→「新規追加」

- 新しいユーザー名(adminやadministratorは絶対に使わない)・メールアドレス・強力なパスワードを設定

- 権限を「管理者」に設定して追加

- 新アカウントでログインし直す

- 旧「admin」アカウントを削除(投稿は新アカウントに引き継ぐ)

二段階認証(2FA)でさらに強固に守る

パスワードが万が一漏えいしても、二段階認証があれば不正ログインを防げます。「Google Authenticator」などのプラグインを使えば、スマートフォンの認証アプリと連携した二段階認証を無料で設定できます。

- クイックレスキュー365を導入(ログインURL変更・XMLRPC遮断・不正ログインブロックを一括設定)

- 管理者ユーザー名を推測されにくい文字列に変更

- パスワードは16文字以上のランダムな文字列(パスワードマネージャーを使う)

- wp-config.phpにDISALLOW_FILE_EDITを追加

- Wordfenceのブルートフォース保護を5回失敗でロックに設定

WordPress不正ログイン後の確認・被害把握の手順

不正ログインが成功してしまった場合は、被害の範囲を素早く把握して対処することが重要です。パニックにならず、以下の手順を順番に実行してください。

不審な管理者アカウントがないか確認する

不正ログイン後に攻撃者が真っ先に行うのが、新しい管理者アカウントの追加です。管理画面「ユーザー」→「全ユーザー」を開き、身に覚えのないアカウントがないか確認してください。見つけた場合は即座に削除します。

テーマファイル・プラグインに不正コードがないか確認する

不正ログインによる改ざんは、テーマのfunctions.phpや各種PHPファイルの先頭・末尾に悪意あるコードを追記するケースが最も多いです。Wordfenceのスキャンを実行して改ざんファイルを検出します。

eval(base64_decode('...'))のような難読化されたコード- ファイルの先頭に追加された意味不明な文字列

$_POSTや$_GETを使って外部から命令を受け付けるバックドアコード

全パスワードを変更してセキュリティを再構築する

不正ログインが成功した場合、そのパスワードは攻撃者に知られています。被害の有無にかかわらず、以下のパスワードをすべて変更してください。

- WordPressの全ユーザーアカウントのパスワード

- データベース(MySQL)のパスワード(wp-config.phpも更新)

- FTP・SFTPアカウントのパスワード

- ホスティング管理パネルのパスワード

- ドメイン管理会社のパスワード

ログイン試行が失敗している限り直接的な被害はありませんが、大量のアクセスによりサーバーに負荷がかかりサイトの表示速度が低下することがあります。また試行が成功した瞬間から被害が始まるため、対策なしに放置するのは危険です。

ログイン画面はnoindexが設定されているためGoogleにインデックスされません。URLを変更してもSEOへの影響はまったくありません。むしろセキュリティが強化されることでサイトの安定運用につながります。

同じ機能を持つプラグインを複数入れると競合してサイトが不安定になることがあります。クイックレスキュー365はログイン保護に特化した軽量プラグインのため、Wordfenceと組み合わせて使うことが可能です。ただし、ログインURL変更機能など同一機能を持つものは1つだけ有効にしてください。

Wordfenceの「Recent Events」でログイン成功の履歴を確認できます。また「ユーザー」一覧に身に覚えのないアカウントが追加されていないか、最終ログイン日時が不自然でないかも確認してください。サーバーのアクセスログも有効な確認手段です。

WordPress不正ログイン 検知・ブロック方法まとめ

WordPress不正ログインの原因・検知方法・ブロック設定・被害後の対処まで解説しました。最後に要点をまとめます。

- クイックレスキュー365を導入してログインURL変更・XMLRPC遮断・不正ログインブロックを一括設定する

- 管理者ユーザー名を「admin」以外に変更する

- パスワードを16文字以上のランダムな文字列に変更する

- Wordfenceで5回失敗でロックのブルートフォース保護を設定する

- wp-config.phpにDISALLOW_FILE_EDITを追加する

- 定期的にWordfenceのログイン試行履歴とサーバーのアクセスログを確認する

不正ログイン対策は「完璧にやる」より「今すぐやる」ことの方が重要です。設定に1時間かけるだけで、攻撃の大半を防ぐことができます。後回しにせず、今日中に最低限クイックレスキュー365の導入だけでも済ませてください。

WordPress不正ログインが自分で対処できない時は

ワードプレスのWordPressエラートラブル解決をしたいなら

クイックレスキューが解決します。

・WordPressが真っ白画面

・WordPressがログインできない

・ホームページのマルウェアや乗っ取り

・サイトの表示くずれ

・エラーが表示されている

これらでお悩みなら最短30分ですぐに解決します!

いまなら期間限定で

・万一改善されない場合は全額返金保証で安心!

・30日間動作保証で安心!

・初期費・調査料 0円で安心!