不正アクセスや実際の攻撃がどのように行われるかの実例をまとめました。

一度に大量の攻撃を行ってきます。

最近では数時間おきに数回ずつ試してくるパターンも確認しています。

ITエンジニアとして20年以上、WordPressの復旧・セキュリティ対策に携わってきました。その経験をもとに、感染確認から完全駆除・再発防止までを一記事で解説します。

「アクセスログを見ると、知らないIPから大量のアクセスがある…」

そんな状況に気づいて、不安になっていませんか?

WordPressサイトには、実は毎日のように不正アクセスが行われています。

特に多いのが、ログイン画面への連続アクセスやパスワードの総当たり攻撃です。

添付のように、1秒間隔で wp-login.php にアクセスが繰り返されるケースは典型的な攻撃パターンです。

しかし、これらの攻撃は「珍しいこと」ではなく、むしろほぼすべてのサイトが対象になっている現実があります。問題は、その攻撃に対して対策できているかどうかです。

この記事では、WordPress専門家の視点から

・実際に多い不正アクセスの具体例

・アクセスログから判断できる危険な兆候

・放置するとどうなるのか

を、実例ベースでわかりやすく解説します。

目次

- 1 WordPressに大量の不正ログイン攻撃が来た!

- 2 あるサイトにおきた実際の不正アクセスログイン履歴(抜粋)

- 3 不正アクセス攻撃の実態:4秒に1回のパスワード試行

- 4 そもそも「ブルートフォース攻撃(ブルートフォースアタック)」とは?

- 5 不正アクセスの攻撃元:リトアニアからの攻撃(VPN・偽装なしの場合)

- 6 QuickRescue365 がどう守ったか

- 7 不正アクセスから守るIP一括拒否の使い方(初心者向け3ステップ)

- 8 不正アクセスから守るIP拒否機能のポイント

- 9 今すぐできる追加の不正アクセス自衛策

- 10 不正アクセス攻撃は必ず来る。だから「見える化」と「即遮断」が大事【まとめ】

- 11 ワードプレスのマルウェア駆除が自分で直せない時は

WordPressに大量の不正ログイン攻撃が来た!

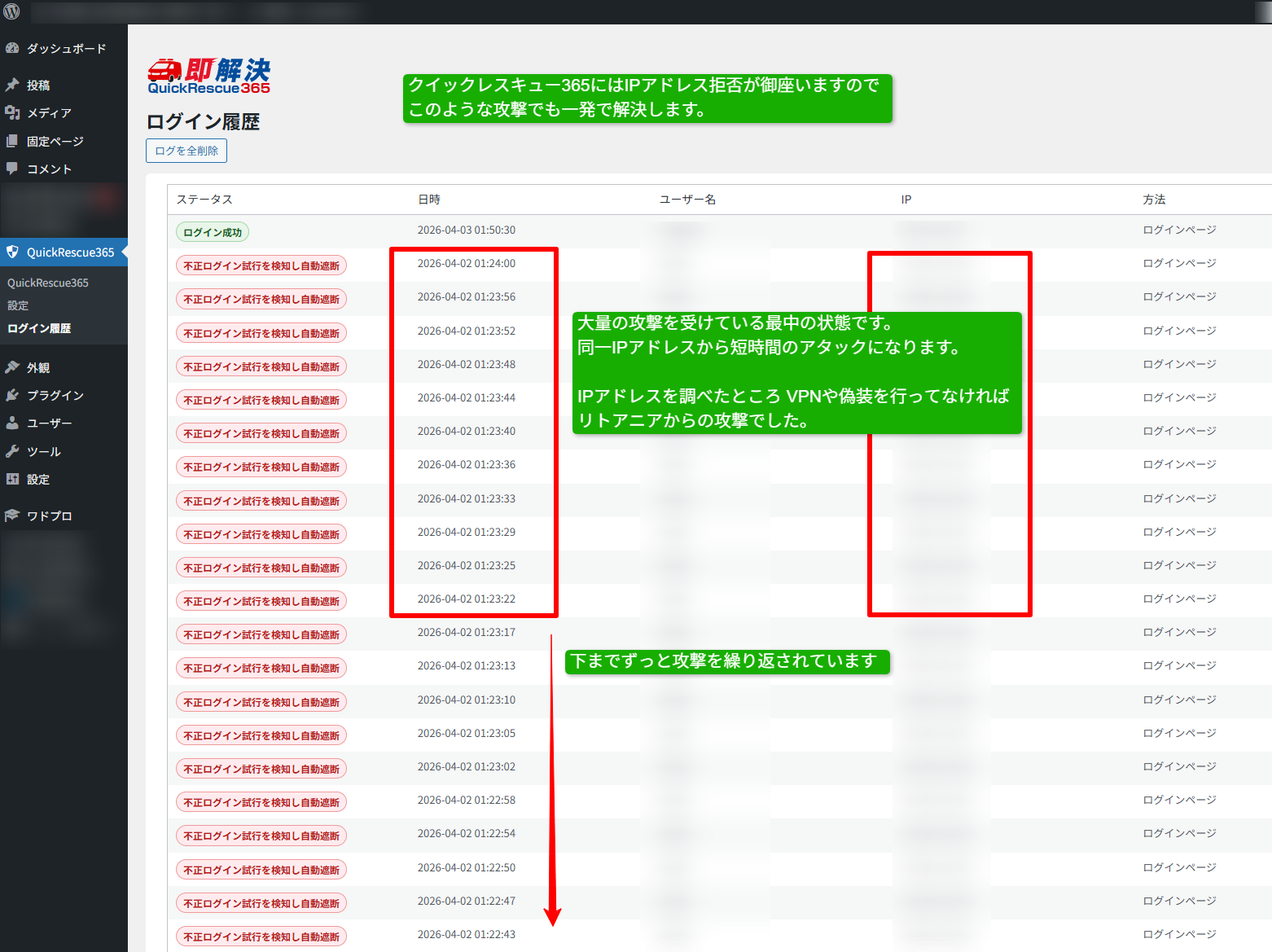

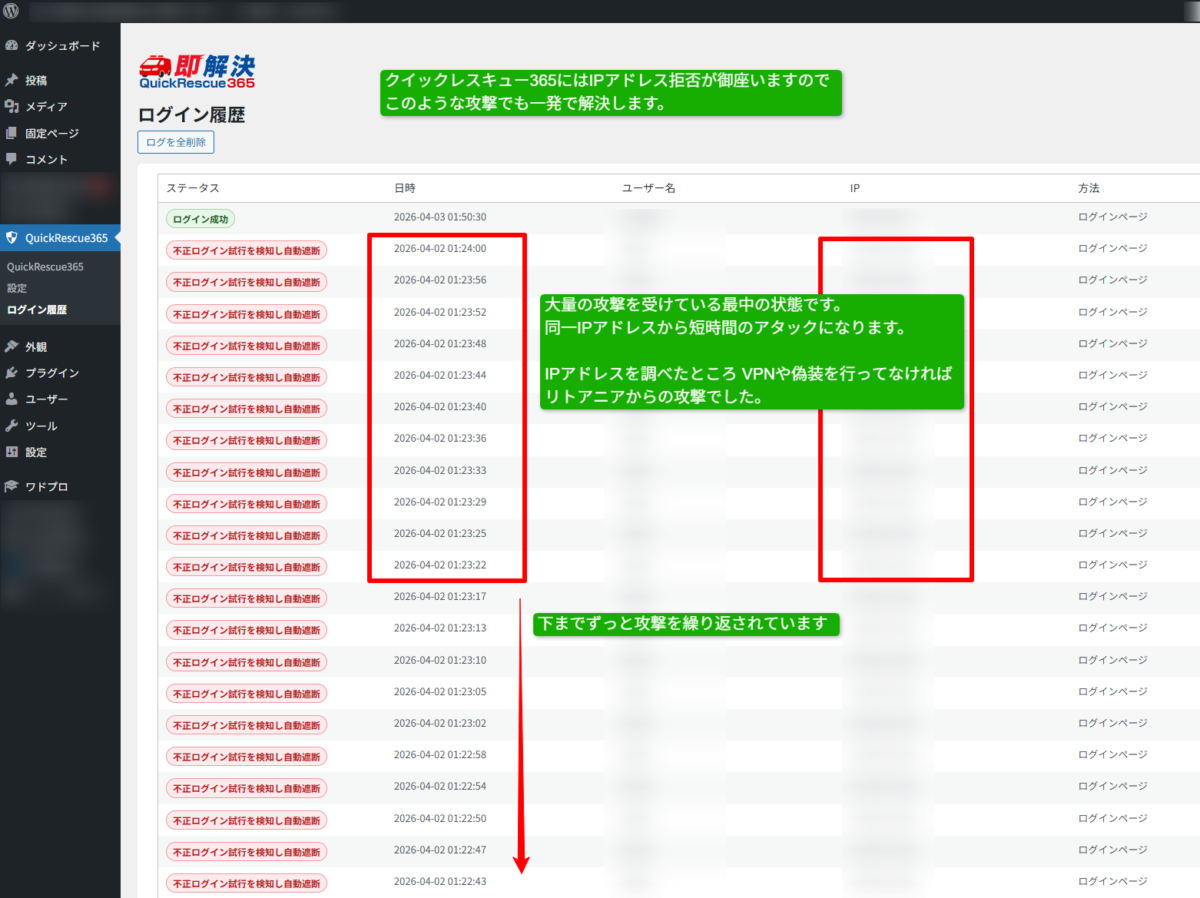

2026年4月2日深夜1時台、同一IPアドレスから数十回のログイン試行が記録されました。これは実際に起きた攻撃の記録です。

- 攻撃の間隔:約4秒

- 攻撃元の国:リトアニア

※VPNやIPアドレスの偽装がない場合 - 結果:全件自動遮断

あるサイトにおきた実際の不正アクセスログイン履歴(抜粋)

以下はQuickRescue365が記録した実際の攻撃ログです。

わずか2分の間に、連続して不正ログイン試行が繰り返されています。

ログイン成功 2026-04-03 01:50:30 ログインページ(管理者)

不正・自動遮断 2026-04-02 01:24:00 ログインページ

不正・自動遮断 2026-04-02 01:23:56 ログインページ

不正・自動遮断 2026-04-02 01:23:52 ログインページ

不正・自動遮断 2026-04-02 01:23:48 ログインページ

不正・自動遮断 2026-04-02 01:23:44 ログインページ

不正・自動遮断 2026-04-02 01:23:40 ログインページ

…以下01:22台まで同様に継続不正アクセス攻撃の実態:4秒に1回のパスワード試行

- 「01:23:56」「01:23:52」など、ログを見ると約4秒おきにログインが試みられています。

- これは人間の手作業ではなく、ボットによる自動攻撃、いわゆるブルートフォース攻撃です。

- 何千ものパスワードを機械的に試し続ける、非常に危険な手法です。

4秒に1回という間隔は、人が手入力で試しているのではなく、プログラムが自動でログインを試している典型的な挙動です。

放置すると、弱いIDやパスワードは突破される可能性があります。

そもそも「ブルートフォース攻撃(ブルートフォースアタック)」とは?

初心者の方向けに、攻撃の仕組みを順番に説明します。

- Step 1:ターゲット選定

ボットがWordPressのログインページを世界中で自動検索します。 - Step 2:自動試行開始

「admin」「password123」などを数秒おきに次々と入力します。 - Step 3:侵入成功

弱いパスワードなら、数分〜数時間で突破されてしまうことがあります。 - Step 4:被害が発生

サイト改ざん、情報漏洩、スパムメール送信など深刻な被害につながります。

不正アクセスの攻撃元:リトアニアからの攻撃(VPN・偽装なしの場合)

- IPアドレスを調査したところ、VPNや偽装を行っていないリトアニアからの攻撃と判明しました。

- 攻撃は日本国内からとは限りません。世界中のボットネットが24時間365日、あなたのサイトを狙っています。

- 「自分のサイトは小さいから大丈夫」という思い込みは非常に危険です。

攻撃者はサイトの規模を見て手動で選んでいるわけではありません。ボットが機械的にWordPressサイトを探し、片っ端からログインを試しているため、個人ブログや小規模事業サイトでも十分に狙われます。

QuickRescue365 がどう守ったか

今回の攻撃はすべて「不正ログイン試行を検知し自動遮断」という形で記録されています。これはQuickRescue365のセキュリティ機能が正常に動作した証拠です。

- 不正なログイン試行をリアルタイムで検知し、自動的にブロック

- 攻撃元のIPアドレスを記録・追跡し、一括でIP拒否が可能

- 攻撃の日時・試行回数・IPをログとして可視化し、状況を把握できる

- 管理者は正常にログイン成功しており、業務に支障なし

不正アクセスから守るIP一括拒否の使い方(初心者向け3ステップ)

QuickRescue365にはIPアドレス拒否機能が搭載されており、攻撃元を素早くブロックできます。

- ログイン履歴を開く

QuickRescue365 の管理画面から「ログイン履歴」を表示します。 - IPアドレスを確認する

「不正ログイン試行」のIPアドレスを確認し、繰り返し表示されているIPに注目します。 - 一括拒否を実行する

IP拒否機能でそのIPからのアクセスをすべてブロックし、同一IPからの再攻撃を遮断します。

不正アクセスから守るIP拒否機能のポイント

- 同一IPからの攻撃を根本から遮断でき、サーバー負荷の軽減にも効果的です。

- 複数のIPから攻撃されている場合は、繰り返し表示されるIPを優先してブロックしましょう。

- IPアドレスはVPNで変わる場合がありますが、自動遮断との組み合わせで継続的な防御が可能です。

今すぐできる追加の不正アクセス自衛策

- パスワードを強化する:12~16文字以上の英数字記号混じりに変更し、「admin」「password」などは避ける

- ユーザー名を変更する:「admin」のままにしない。攻撃者はまず定番のIDを試します

- ログインURLを変更する:デフォルトの

/wp-login.phpをカスタムURLに変えるだけでも効果があります - 2段階認証を導入する:パスワードが突破されても、追加認証で守れます

不正アクセス攻撃は必ず来る。だから「見える化」と「即遮断」が大事【まとめ】

今回の事例が示すのは、WordPressサイトには日常的に攻撃が来ているという事実です。しかしQuickRescue365のような監視・防御ツールがあれば、攻撃を可視化し、自動で防ぎ、必要なときは手動でIPを一括遮断できます。

- ブルートフォース攻撃とは、ボットによる自動パスワード総当たり攻撃のこと

- 今回は約4秒に1回、リトアニアから数十回の攻撃があり、QuickRescue365が全件自動遮断

- IP拒否機能を使えば攻撃元を一括ブロックでき、再攻撃対策として有効

- パスワード強化、ユーザー名変更、ログインURL変更、2段階認証の組み合わせが効果的

ワードプレスのマルウェア駆除が自分で直せない時は

ワードプレスのWordPressエラートラブル解決をしたいなら

クイックレスキューが解決します。

・WordPressが真っ白画面

・WordPressがログインできない

・ホームページのマルウェアや乗っ取り

・サイトの表示くずれ

・エラーが表示されている

これらでお悩みなら最短30分ですぐに解決します!

いまなら期間限定で

・万一改善されない場合は全額返金保証で安心!

・30日間動作保証で安心!

・初期費・調査料 0円で安心!