WordPressは世界中で利用されている人気のCMSですが、その普及率の高さゆえにハッカーの標的にもなりやすいのが現実です。

ある日突然、

- サイトが改ざんされた

- 不審な広告が表示された

- 検索結果に見覚えのないページが大量に出現した

こんなケースは決して珍しくありません。

特に更新の放置や弱いパスワード設定は、攻撃者にとって格好の侵入口になります。

本記事では、

- WordPressがハッキングされる主な原因や具体的な侵入手口

- 今すぐ実践できる防御対策

- 万が一被害に遭った場合の復旧手順

までを体系的にまとめました。

初心者の方でも理解できるように順を追って解説しますので、自分のサイトを守るための実践ガイドとして活用してください。

目次

WordPressがハッカー(クラッカー)に狙われる理由

ハッカーは一つの脆弱性を見つけると、同じ仕組みを使って大量のサイトへ攻撃を仕掛けるため、WordPressサイトは特に狙われやすい傾向があります。

特に多いのが、次のような状況です。

更新されていないWordPressやプラグイン

WordPress本体やプラグインには、定期的にセキュリティアップデートが配信されます。

これは新機能だけではなく、発見された脆弱性の修正が含まれている場合が多いです。

しかし、更新をしないまま運用していると、その脆弱性が公開された時点で攻撃対象になってしまいます。

現在のハッキングの多くは、この「既知の脆弱性」を自動ツールで探して侵入する方法です。

つまり、更新を止めているだけで攻撃対象になる可能性があるということです。

弱いログイン情報(パスワード)

管理画面のログイン情報が弱い場合、ブルートフォース攻撃(総当たり攻撃)で突破されることがあります。

- adminのままのユーザー名

- 短いパスワード

- 同じパスワードを使い回している

- 推測しやすい文字列

最近の攻撃は自動化されており、1日に何万回もログインを試すケースもあります。

対策をしていないサイトは時間の問題で突破される可能性があります。

不正なテーマ・プラグインの利用

無料テーマやプラグインの中には、安全性が確認されていないものも存在します。

- 配布元が不明なテーマ

- 海外の改造版テーマ

- 有料テーマの違法配布(nulledテーマ)

こうしたファイルには、最初からバックドア(侵入口)が仕込まれていることがあります。

そして厄介なのが、管理者が気づかないまま被害が拡大するケースです。

放置されたサイトが特に狙われる

ハッカーは「更新されていないサイト」を優先的に狙います。

なぜなら、侵入成功率が高いからです。

- 数か月以上更新していない

- プラグインが古い

- セキュリティ対策なし

- バックアップなし

WordPressハッキング・不正アクセスの具体的な侵入手口

WordPressのハッキングは、特別な方法で狙われるというよりも、よくある弱点を突かれるパターンがほとんどです。

ここでは、実際に多くの被害で確認されている代表的な侵入手口を解説します。

ブルートフォース攻撃(ログイン突破)

最も多いのが、ログインページを狙った総当たり攻撃です。

攻撃プログラムが自動でログイン情報を試し続け、管理画面への侵入を狙います。

- ユーザー名が「admin」のまま

- 短いパスワード

- 推測できるパスワード

- ログイン制限がない

この攻撃は非常にシンプルですが、対策していないサイトでは成功率が高く、実際に多くのサイトがこの方法で乗っ取られています。

プラグインやテーマの脆弱性を突く攻撃

WordPressサイトの侵入原因として多いのが、プラグインの脆弱性です。

古いバージョンのプラグインにはセキュリティの穴が見つかることがあり、それを利用して不正アクセスされるケースがあります。

- 脆弱性があるプラグインを使っているサイトを探す

- 自動ツールで攻撃

- サーバー内に不正ファイルを設置

- バックドアを作る

この状態になると、管理者が気づかないうちにサイトが操作されるようになります。

不正ファイルアップロード攻撃

フォーム機能やアップロード機能の設定が甘い場合、攻撃者がサーバーに不正なファイルを送り込むことがあります。

例えば次のようなケースです。

- 画像アップロード機能の不備

- セキュリティ設定が弱いフォーム

- 古いプラグインのバグ

攻撃が成功すると、サーバー内でプログラムが実行され、サイトの改ざんやスパムページの生成が行われます。

バックドア設置(最も危険な状態)

一度侵入されると、攻撃者は再侵入できるように、バックドア(隠れた入口)を作ることがあります。

これは非常に厄介で、次のような症状が出ます。

- 修復しても再び改ざんされる

- 不審なファイルが増える

- 知らない管理者ユーザーが作られる

- SEOスパムが増殖する

この状態になると、単純な修復では解決できず、正しい手順での復旧が必要になります。

実際に起きているWordPressハッキング被害の事例

WordPressのハッキングは「一部の大きなサイトだけの問題」と思われがちですが、実際には個人ブログや小規模サイトでも多く発生しています。

ここでは、実際によくある被害のパターンを紹介します。

SEOスパムページが大量に作られる被害

近年とても多いのが「SEOスパム型ハッキング」です。

これは、サイト内に勝手に大量のページが作られる攻撃です。

- 検索結果に見覚えのないページが表示される

- 英語や海外の通販ページが増える

- 不自然なURLが大量にインデックスされる

- サイトマップに存在しないページが出てくる

この攻撃の目的は、あなたのサイトのドメイン評価を利用して、別のサイトの検索順位を上げることです。

- Googleの評価が下がる

- 検索順位の低下

- インデックス異常

- 検索警告(危険サイト表示)

SEOサイト運営者にとってはかなり大きなダメージになります。

別サイトへ勝手にリダイレクトされる被害

もう一つ多いのが、訪問者が別サイトへ飛ばされるタイプのハッキングです。

- スマホだけリダイレクトされる

- 検索結果からアクセスしたときだけ発生する

- 海外のサイトへ移動する

- 不審な広告ページが表示される

このタイプは発見が遅れやすく、管理者が気づかないまま長期間続くことがあります。

- ユーザーの信頼低下

- 離脱率の増加

- SEO評価の悪化

- ブランドイメージの低下

サイト運営にとってかなり大きな損失になります。

サイトが改ざんされる被害

もっとも分かりやすいハッキングが、サイトの見た目が書き換えられるケースです。

- トップページが書き換えられる

- 謎のメッセージが表示される

- 海外の言語に変わる

- ハッカーの署名が表示される

これは比較的気づきやすいですが、実は裏側ではさらに深刻な問題が起きていることが多いです。

多くの場合、すでに次の状態になっています。

- サーバー内にバックドアが存在

- 不正ユーザーが追加されている

- 不審なファイルが複数作られている

つまり、見た目を直すだけでは完全復旧にならないケースがほとんどです。

マルウェア配布サイトにされるケース

最も危険な被害の一つが、サイトがマルウェア配布に利用されるケースです。

この場合、訪問者のパソコンやスマートフォンに悪意あるプログラムをダウンロードさせるよう仕組まれます。

結果として次のような問題が発生します。

- ブラウザ警告が表示される

- Googleに危険サイト認定される

- 検索結果から除外される

- アクセス数が激減する

ここまで進むと、復旧には時間がかかる場合があります。

WordPressハッキングを防ぐ具体的な対策

WordPressのハッキングは、基本的なセキュリティ対策を行うことで大幅にリスクを減らすことができます。

ここでは、初心者でも実践できる重要な対策を順番に解説します。できるものから確実に導入していくことが大切です。

WordPress本体・テーマ・プラグインを常に最新にする

最も重要な対策が「更新」です。

多くのハッキングは、古いバージョンの脆弱性を狙って行われます。

- セキュリティの欠陥修正

- 不正アクセスの防止

- バグ修正

- 新しい攻撃への対応

特に注意したいのが、長期間更新していないプラグインです。

使っていないプラグインを放置しているだけでもリスクになります。

- WordPressは最新版を維持

- プラグインは定期的に更新

- 不要なプラグインは削除

- 古いテーマを削除

これだけでもハッキングリスクはかなり下がります。

強力なパスワードとログイン対策を導入する

ログイン画面は攻撃されやすいポイントです。

そのため、ログインの安全性を高めることが重要になります。

- 長く複雑なパスワードを使用する

- ユーザー名を「admin」のままにしない

- ログイン試行回数制限を設定

- 二段階認証(2FA)を導入

特に二段階認証は非常に効果があります。

パスワードが漏れてもログインできなくなるため、侵入リスクを大きく下げられます。

セキュリティプラグインを導入する

WordPressにはセキュリティ対策を強化できるプラグインがあります。

これらを導入すると、次のような防御が可能になります。

- 不正ログインの防止

- マルウェアスキャン

- ファイアウォール

- ファイル改ざん検知

- ログ監視

セキュリティ対策を自動化できるため、初心者でも管理がしやすくなります。

ただし、入れすぎは逆効果になることもあります。

信頼できるプラグインを1〜2個に絞るのが理想です。

定期的にバックアップを取る

これは非常に重要ですが、意外と忘れられがちな対策です。

バックアップがあるかどうかで、復旧の難易度が大きく変わります。

- 自動バックアップ設定

- サーバー外への保存

- 定期的な復元テスト

- データベースのバックアップ

理想は「毎日バックアップ」です。少なくとも週1回は必要です。

サイト運営者としてこれは本当に重要な部分です。

ハッキングは完全には防げないこともあるため、復旧できる状態を作ることが最強の対策になります。

不要なユーザーや権限を整理する

意外と見落とされるのが、ユーザー管理です。

権限が多すぎると侵入リスクが高まります。

- 使っていないユーザー削除

- 管理者権限の最小化

- 外部ライターの権限調整

- 不審なユーザー確認

ハッキング被害の中には、侵入後に管理者ユーザーを追加されるケースもあります。

定期的にユーザー一覧を確認する習慣をつけると安全です。

セキュリティ強化の基本チェック

ここまでの対策をまとめると、次のチェックが重要になります。

- 更新を止めていないか

- ログイン対策があるか

- バックアップがあるか

- 不要プラグインがないか

- セキュリティ対策が導入されているか

これらを整えるだけで、ハッキングの大半は防ぐことができます。

WordPressがハッキング・不正アクセスされたときの復旧方法

もしWordPressサイトがハッキングされた場合、焦って対応すると被害が拡大することがあります。

重要なのは、順序を守って安全に復旧することです。

ここでは、実際の復旧で行われる基本手順を初心者にも分かるように解説します。

まずサイトをメンテナンス状態にする

被害が確認できた場合、最初に行うべきことはアクセスを制限することです。

そのまま放置すると、さらに改ざんが進む可能性があります。

- メンテナンスモードに切り替える

- サーバーアクセス制限

- 管理画面のログイン制御

- 一時的な公開停止

これは、被害拡大を防ぐための重要な初動対応です。

すべてのパスワードを変更する

侵入された可能性がある場合、まず認証情報を安全な状態に戻す必要があります。

変更すべきパスワードは次の通りです。

- WordPress管理者パスワード

- サーバー管理パネル

- FTP / SFTP

- データベース

- メールアカウント

そして必ず、強力なパスワードを設定してください。

ここを怠ると、復旧しても再侵入されるケースが多いです。

不審なファイルやユーザーを確認する

ハッキング後のサイトでは、攻撃者が次のような痕跡を残していることがあります。

- 見覚えのないPHPファイル

- 不審なフォルダ

- 追加された管理者ユーザー

- 不正なスクリプト

特に次の場所は確認が必要です。

- wp-content フォルダ

- uploads フォルダ

- テーマフォルダ

- プラグインフォルダ

もし不明なファイルがある場合は、慎重に調査する必要があります。

クリーンなバックアップから復元する

もっとも確実な復旧方法は、感染前のバックアップに戻すことです。

- 現在のサイトデータを保存

- 安全なバックアップを確認

- ファイルとデータベースを復元

- プラグイン更新

- セキュリティ対策を追加

バックアップがある場合、復旧時間は大幅に短縮できます。

逆にバックアップがない場合、復旧難易度がかなり上がります。

セキュリティチェックとマルウェアスキャン

復旧後は、必ずサイト全体をチェックする必要があります。

- 不審コードの有無

- 改ざんファイル

- 不正リダイレクト

- SEOスパムページ

- 不審ユーザー

セキュリティスキャンを行うことで、見えないバックドアを発見できることがあります。

ここを怠ると、再びハッキングされる可能性があります。

Googleの警告・SEO問題の対応

ハッキング被害を受けた場合、検索エンジンにも影響が出ている可能性があります。

- 検索結果の異常ページ

- インデックスされたスパムURL

- セキュリティ警告

- クロールエラー

必要に応じて、不要ページの削除申請や再クロールを行うと改善が早くなります。

再発を防ぐためのセキュリティ運用

ハッキングは一度復旧すれば終わりではありません。

実際の被害では「復旧したのにまた侵入された」というケースが多く見られます。

サイトを安全に運営するためには、日常的なセキュリティ管理が重要になります。

定期的な更新を習慣化する

最も基本であり、最も効果のある対策が更新管理です。

更新を放置してしまうと、新しい脆弱性が見つかったときに攻撃対象になりやすくなります。

- WordPress本体の更新確認

- プラグインの更新

- テーマの更新

- 不要プラグインの削除

少なくとも 週1回は管理画面を確認する習慣 をつけると安全性が大きく向上します。

ログイン履歴とアクセスを監視する

ハッキングの多くは、事前に怪しいアクセスの兆候があります。

そのため、ログイン履歴やアクセス状況を確認することが重要です。

- 不審なログイン履歴

- 海外からのアクセス増加

- 失敗ログイン回数の増加

- 不明なユーザー追加

早期発見できれば、被害を最小限に抑えられます。

定期バックアップを自動化する

バックアップは「最後の保険」です。

手動だと忘れるため、自動化することが重要です。

- 自動バックアップ設定

- サーバー外への保存

- 世代バックアップ(複数保存)

- 復元テスト

理想は、毎日バックアップ + 30日保存です。

これだけでサイト運営の安全性はかなり高くなります。

セキュリティチェックを定期的に行う

安全なサイト運営では、定期点検が欠かせません。

- 不要なユーザーの削除

- 不審ファイルの確認

- セキュリティスキャン

- インデックス異常の確認

- プラグインの安全性チェック

この習慣を持つだけで、ハッキングリスクは大きく減ります。

WordPressがハッキング・不正アクセスされているか確認するチェック表

次の項目に当てはまる場合、サイトがハッキングされている可能性があります。

定期的に確認しましょう。

| チェック項目 | 確認内容 |

|---|---|

| 見覚えのないページが検索結果に出ている | site:あなたのドメイン で検索して確認 |

| 海外サイトへリダイレクトされる | スマホ・検索経由でアクセスして確認 |

| サイトの表示内容が勝手に変わっている | トップページ・投稿ページを確認 |

| 知らない管理者ユーザーが追加されている | ユーザー一覧を確認 |

| 不審なファイルが増えている | wp-content フォルダを確認 |

| 検索順位が急に落ちた | Google Search Console を確認 |

| セキュリティ警告が表示される | ブラウザ警告・検索結果の表示を確認 |

| ログイン履歴に不審なアクセスがある | 海外IPや異常なログインを確認 |

WordPressハッキング対策サイトを守るために大切なこと

WordPressのハッキングは特別なサイトだけで起こるものではなく、更新の放置や基本的な対策不足によって誰でも被害に遭う可能性があります。

特に多い侵入原因は、古いプラグインの脆弱性や弱いログイン情報です。

しかし逆に言えば、基本的なセキュリティ対策を行うだけで多くの攻撃は防ぐことができます。

重要なのは

- 「更新」

- 「ログイン対策」

- 「バックアップ」

の3つを継続して管理することです。

また、万が一ハッキングされた場合でも、落ち着いて正しい手順で復旧すればサイトを元の状態に戻すことは可能です。

日頃からセキュリティ意識を持って運営することが、WordPressサイトを長く安全に運営するための最大のポイントになります。

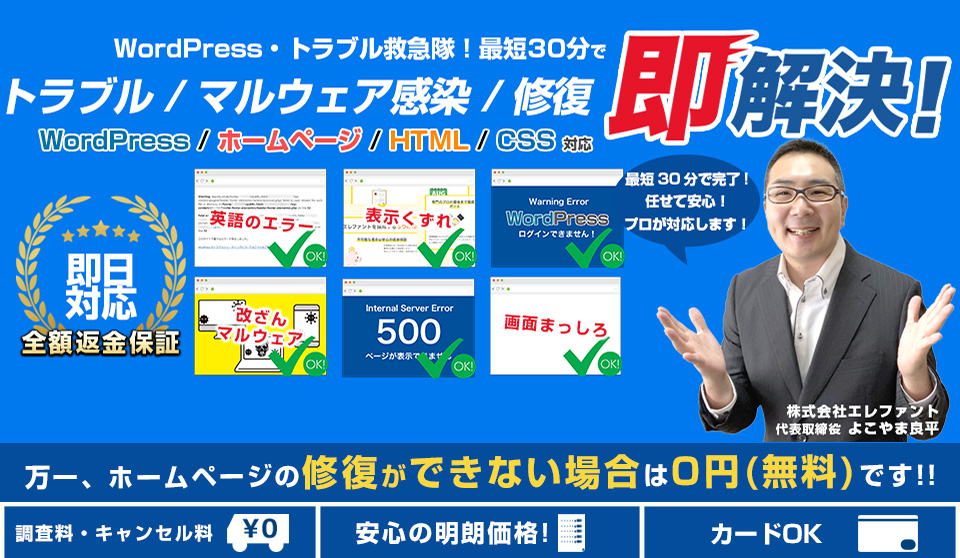

WordPressハッキング・不正アクセスが自分で直せない場合は

ワードプレスのWordPressエラートラブル解決をしたいなら

クイックレスキューが解決します。

・WordPressが真っ白画面

・WordPressがログインできない

・ホームページのマルウェアや乗っ取り

・サイトの表示くずれ

・エラーが表示されている

これらでお悩みなら最短30分ですぐに解決します!

いまなら期間限定で

・万一改善されない場合は全額返金保証で安心!

・30日間動作保証で安心!

・調査料、キャンセル料 0円で安心!